tags: Analisi_HTTPS wireshark Analisti_Traffico_Wireshark

Filtri Generali:

http.request

tls

tls.handshake.type == 1 # Richiesta Client

tls.handshake.type == 2 # Risposta Server

ssdp

Decrittare il traffico https

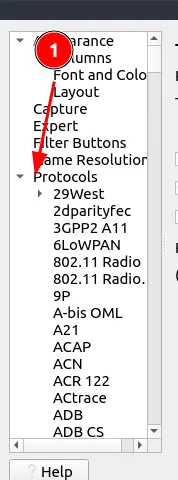

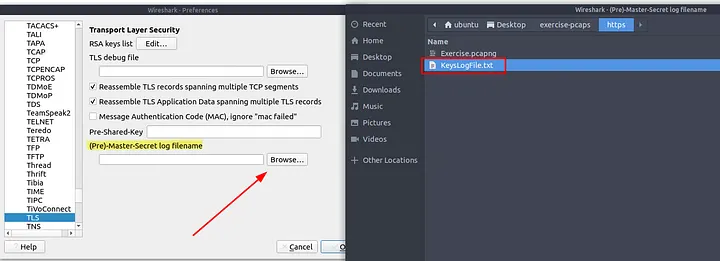

Se disponiamo della chiave di cifratura della sessione che vogliamo vedere possiamo anche vedere il traffico decrittato inserendo la chiave nella sezione Edit > Preferences > Protocols > TLS > “(Pre)-Master-Secret log filename”

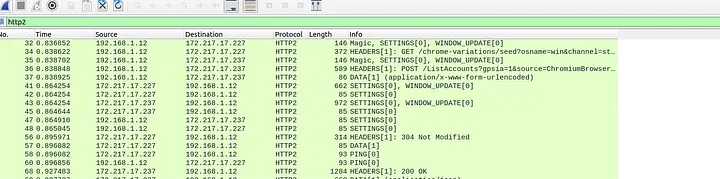

Una volta inserita ci basta inserire nella sezione di ricerca il filtro http2:

Dove trovare la chiave

Le chiavi di sessione (come il “(Pre)-Master-Secret”) vengono generate dinamicamente dal tuo browser e dal server per ogni singola connessione HTTPS.

Per scopi di debug e analisi (come la tua esercitazione di TryHackMe), i browser come Firefox e Chrome possono essere “istruiti” a salvare queste chiavi segrete in un file di testo (il KeyLogFile, appunto).

-

Come funziona? Di solito si imposta una variabile d’ambiente di sistema (ad esempio,

SSLKEYLOGFILE) che dice al browser “Ehi, ogni volta che crei una chiave di sessione TLS, salvala anche in questo file”. -

Chi può farlo? Solo chi ha il controllo completo della macchina su cui gira il browser (cioè tu, sul tuo computer).

-

In un caso reale: Questa opzione è disattivata per impostazione predefinita. Nessun browser salva queste chiavi per motivi di sicurezza. Lo fai solo tu, volontariamente, per analizzare il tuo stesso traffico.

In questa esercitazione stai usando un “trucco” da sviluppatore (il KeyLogFile) per vedere dentro il tuo traffico cifrato. In un attacco reale, l’attaccante non ha accesso a quel file, e l’intero scopo di TLS è impedirgli matematicamente di calcolare quelle stesse chiavi, anche se sta ascoltando ogni singolo pacchetto.