tags: MITM man_in_the_middle wireshark richieste_ARP

Simulazione attacco e difesa

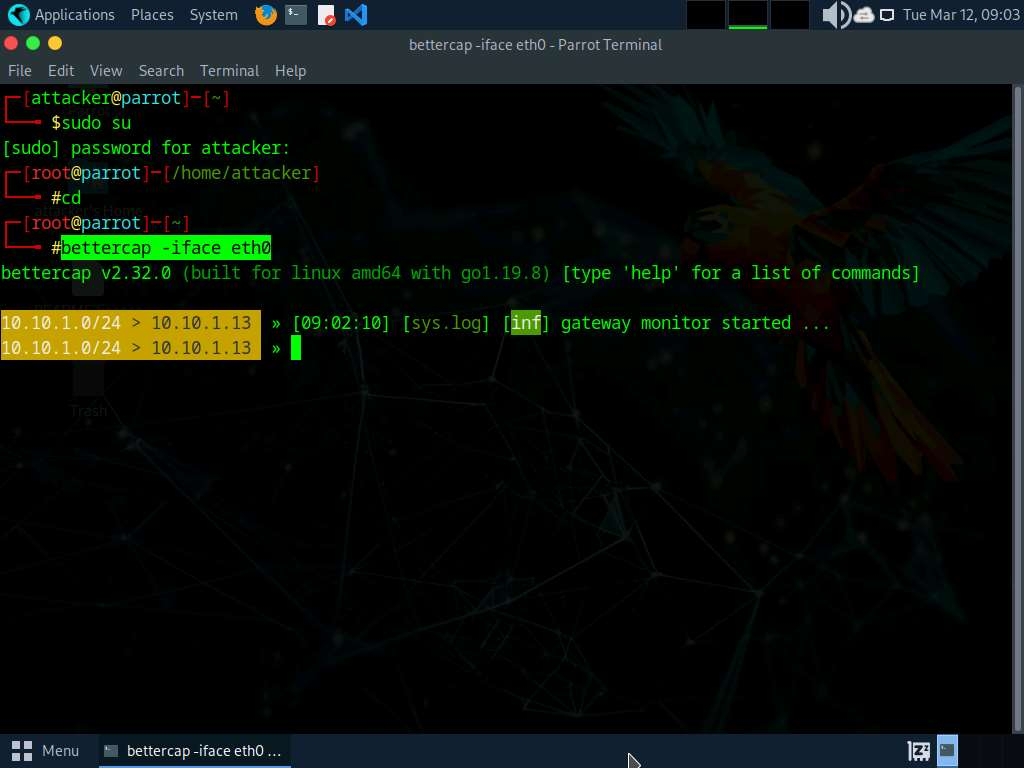

Per prima cosa lancia bettercap -iface eth0 per impostare l’interfaccia di rete.

bettercap -iface eth0: Questo comando avvia Bettercap specificando l’interfaccia di rete da utilizzare, in questo caso eth0. eth0 è tipicamente l’interfaccia Ethernet cablata. Se stai usando una connessione Wi-Fi, potresti dover usare un’interfaccia diversa, come wlan0.

Attacco

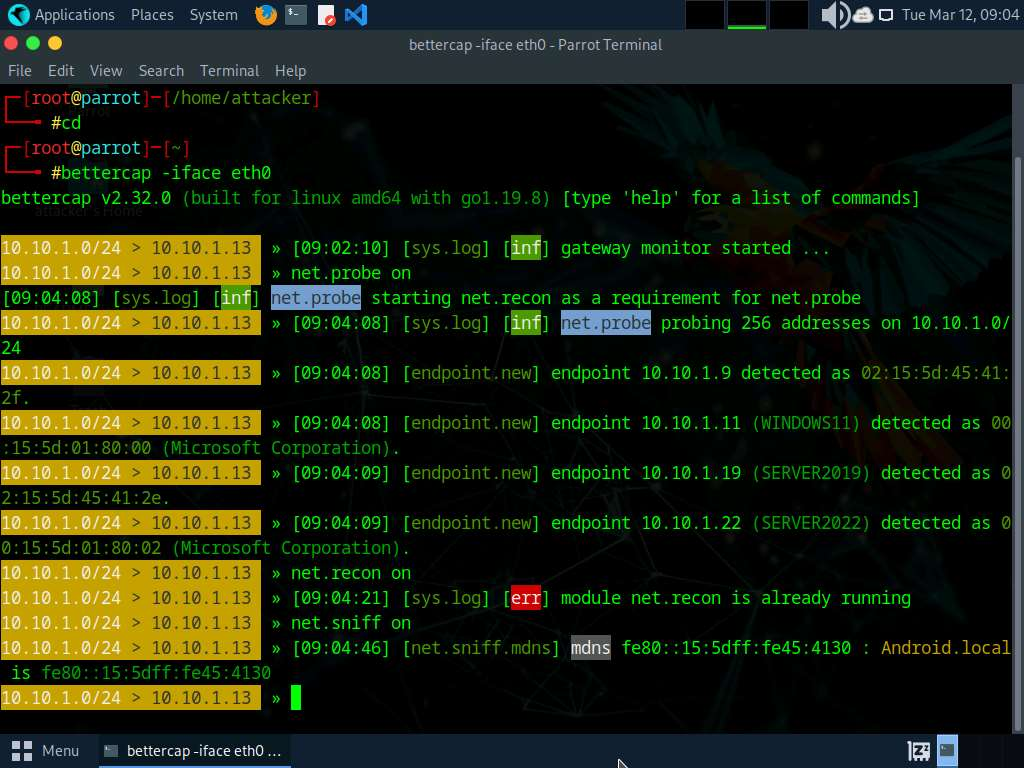

Dopo aver impostato l’interfaccia dobbiamo scoprire quali sono gli host presenti nella subnet e lo possiamo fare con il comando net.probe on: Questo comando attiva il modulo di “network probing” di Bettercap. In pratica, Bettercap inizia a inviare pacchetti ARP (Address Resolution Protocol) sulla rete locale per scoprire gli host presenti. Questo è il primo passo per un attacco MitM, perché l’attaccante deve conoscere gli indirizzi IP e MAC delle vittime.

Ora possiamo lanciare net.recon on: Questo comando attiva il modulo di “network reconnaissance”. Bettercap cerca di raccogliere informazioni sugli host presenti nella rete, come il sistema operativo, i servizi in esecuzione e le porte aperte. Queste informazioni possono essere utili per l’attaccante per identificare potenziali vulnerabilità.

Infine possiamo lanciare net.sniff on: Questo comando attiva lo “sniffing” del traffico di rete. Bettercap cattura tutto il traffico che passa attraverso l’interfaccia specificata (eth0 nel tuo caso). Questo è il cuore dell’attacco MitM: l’attaccante può vedere tutti i dati che vengono scambiati tra le vittime, incluse le sessioni web (cookie), le credenziali di accesso (username e password, se non protette da HTTPS) e altre informazioni sensibili.

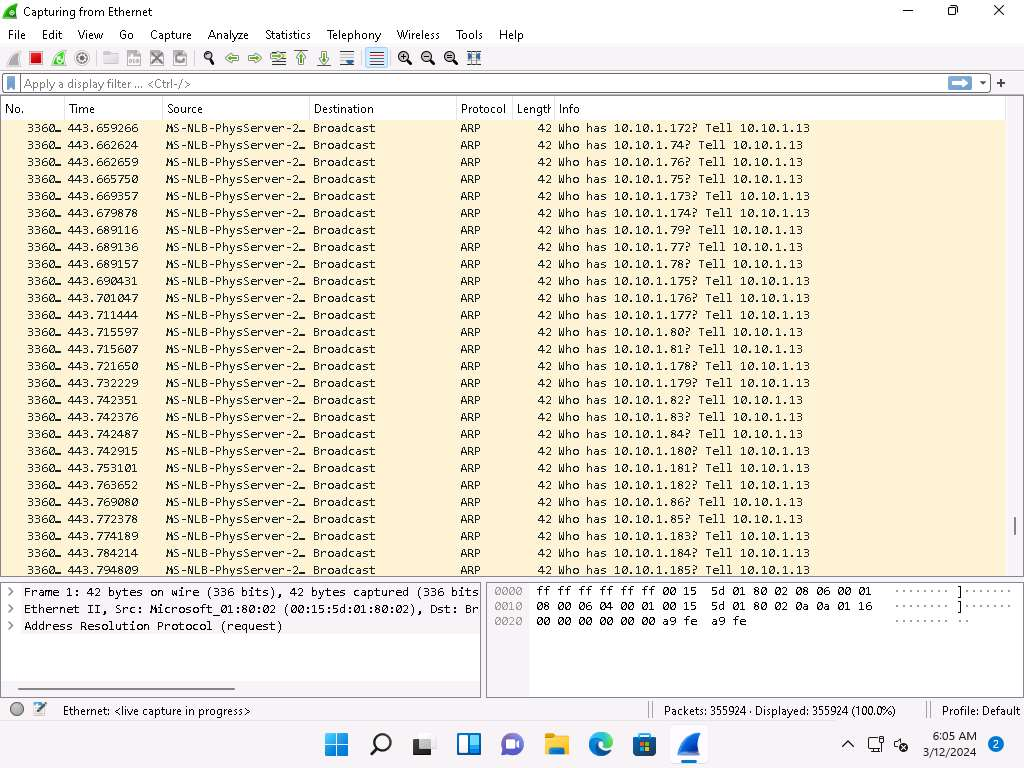

Come possiamo vedere dalla macchina vittima possiamo vedere tramite Wireshark che stanno arrivando una quantità di richieste ARP davvero esagerata, il chè indica che stiamo subendo un attacco di MITM o Sessio Hijacking