tags: ARP_Poisoning Cain_Abel active_sniffing sniffing Cain

Questa tecnica fa si che l’attaccante riesca a sniffare il traffico di rete anche in una rete con switch e potenzialmente questa operazione può andare oltre lo sniffing perchè di fatto l’attaccante è in grado di modificare tutti i pacchetti che gli passano attraverso oppure anche effettuare un attacco di DOS.

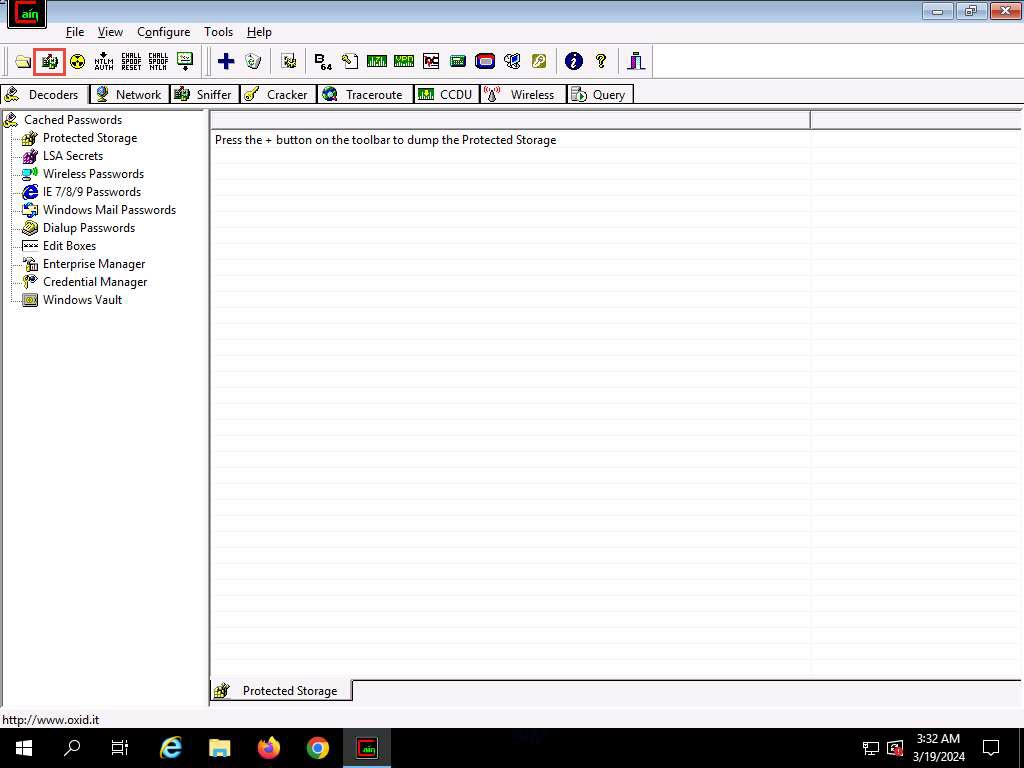

Per fare questa operazione abbiamo bisogno di un software chiamato Cain&Abel che ci permette di fare tra le altre cose proprio questa operazione di ARP Poisoning (purtroppo questo programma non esiste per Linux).

Una volta aperto il software per prima cosa dobbiamo verificare che l’interfaccia di rete sia quella corretta e lo possiamo fare andando su Configure e controllare che l’interfaccia di rete disponibile sia associata al nostro indirizzo IP:

Ora clicca nella icona Start&Stop di sniffing:

Ora clicca la casella sniffing e o con il tasto blu + o cliccando col destro nella parte vuota della pagina e poi Scan Mac Address apparirà un popup nel quale andremo a selezionare All Host in my subnet e All tests:

Cain & Abel inizia la scansione degli indirizzi MAC ed elenca tutti quelli trovati. Dopo il completamento della scansione, viene visualizzato un elenco di tutti gli indirizzi IP attivi insieme ai corrispondenti indirizzi MAC:

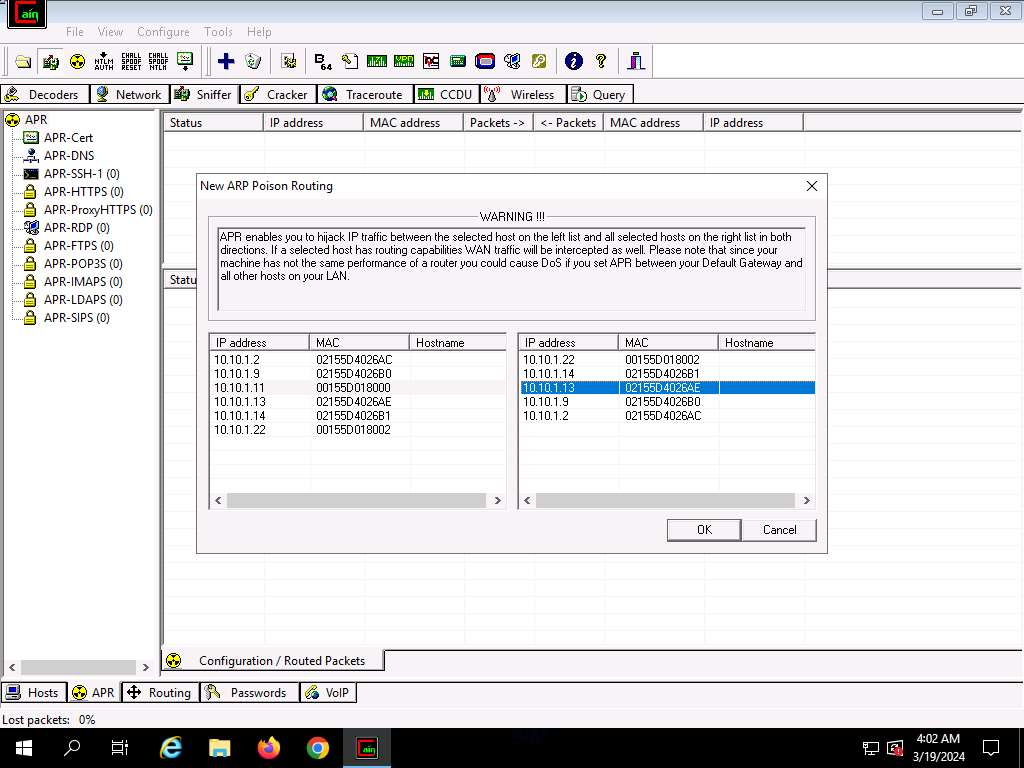

Ora che abbiamo gli indirizzi IP possiamo iniziare l’operazione di poisoning, clicchiamo l’icona APR in basso a sinistra, una volta aperta la nuova pagina clicchiamo ovunque nella tabella vuota e il pulsante del + dovrebbe divenire cliccabile e colorato di blu, cliccliamo il pulsante + e ci dovrebbe apparire una pagina popup con gli indirizzi IP trovati in precedenza sulla sinistra, ora sostanzialmente noi andremo a cliccare su un indirizzo IP e ci appariranno gli altri indirizzi IP sulla destra, questo succede perchè noi ci andremo a mettere in ascolto fra i due indirizzi IP selezionati (praticamente un MITM), quindi scegli attentamente gli indirizzi da selezionare (Con il tasto Shift è possibile selezionare più indirizzi IP permettendoci di monitorare il traffico tra più utenti):

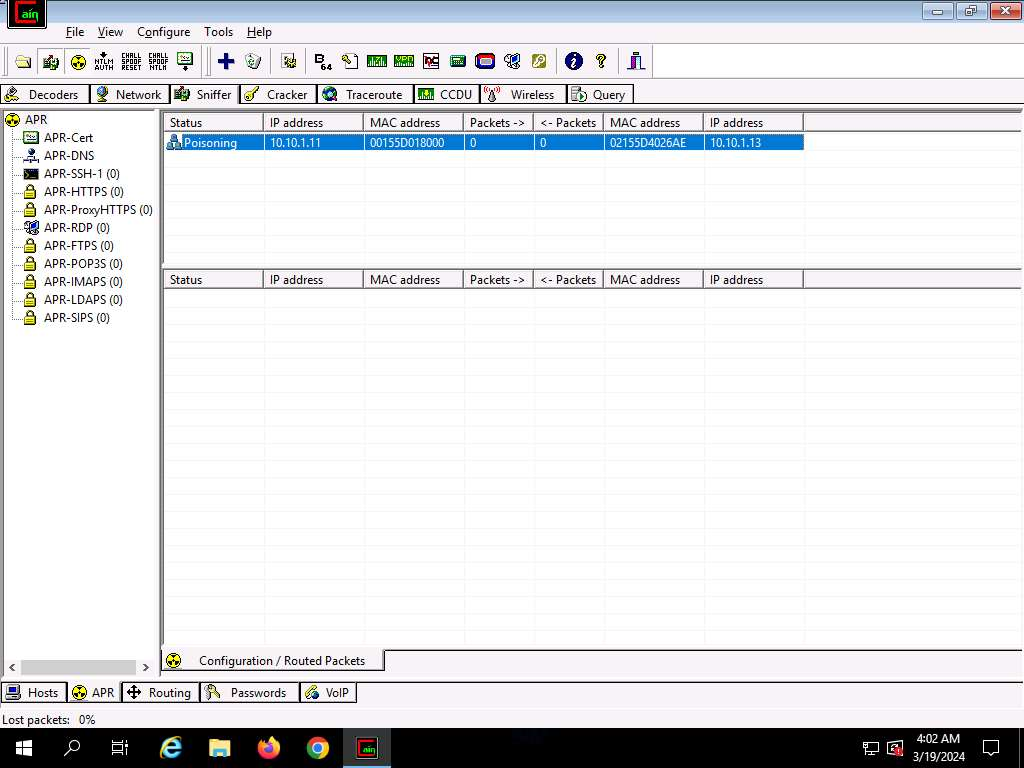

Ora dovrebbe apparire l’indirizzo IP selezionato nella tabella, cliccaci sopra e poi clicca l’icona Start&Stop APR in alto vicino all’icona Start&Stop Sniffing questo pulsante avvierà l’avvelenamento della rete permettendoci di vedere tutti i dati scambiati tra i due indirizzi IP selezionati tramite per esempio Wireshark:

Se infatti provi a inviare pacchetti come potrebbero essere dei pacchetti ping tra le due macchina vittime e provi ad attivare e disattivare il poisoning vedrai i pacchetti transitare quando attiva e non transitare quando disattiva.