tags : SSRF internal_server http html

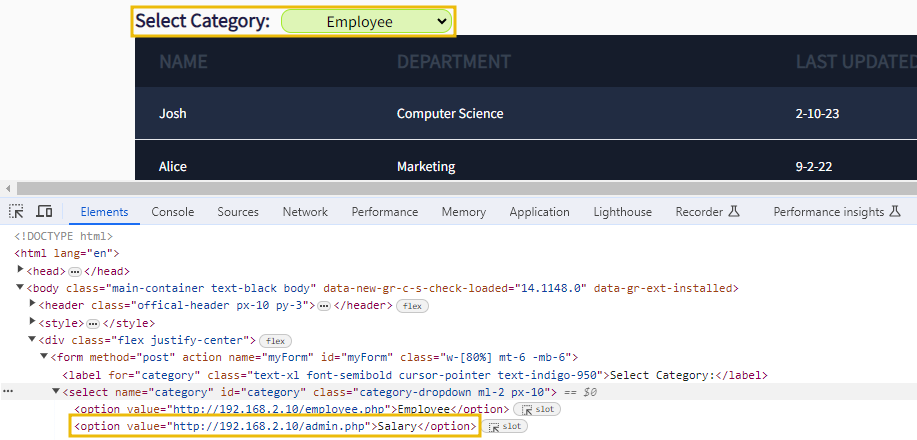

Questo tipo di attacco si effettua quando nel codice sorgente di una pagina troviamo un parametro che indica una richiesta http verso un localhost ,192.168.1.x o 127.0.0.1 , questo indica che all’interno del server web c’è un qualcosa che richiede informazioni ad una rete interna non accessibile al pubblico, un esempio potrebbe essere il seguente:

<option value="http://192.168.2.10/employee.php">Employee</option>

<option value="http://192.168.2.10/salary.php">Salary</option>Questi due parametri stanno richiedendo rispettivamente la pagina employee.php e salary.php ad un indirizzo interno 192.168.2.10 non accessibile al pubblico. Quindi se noi riuscissimo a modificare una delle richieste in modo da farci dare dei file php non accessibili al pubblico come per esempio admin.php sarebbe tanta roba.

La buona notizia è che se vulnerabile questa cosa si può fare molto facilmente, infatti ci è sufficiente andare a trovare quei parametri tramite la funzione Inspect del browser e sostituire il file con admin.php e se in seguito si va a cliccare sul bottone che abbiamo modificato al posto che indirizzarci al file legittimo ci indirizzerà al file che abbiamo immesso.