tags: pulire_tracce post_exploitation windows

Per pulire le tracce dopo aver preso il comando della macchina si possono utilizzare diversi tool, eccone alcuni:

Windows

Nelle impostazioni cerca Clear History e pulisci

Per i DNS:

ipconfig /flushdnsHKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Winlogon

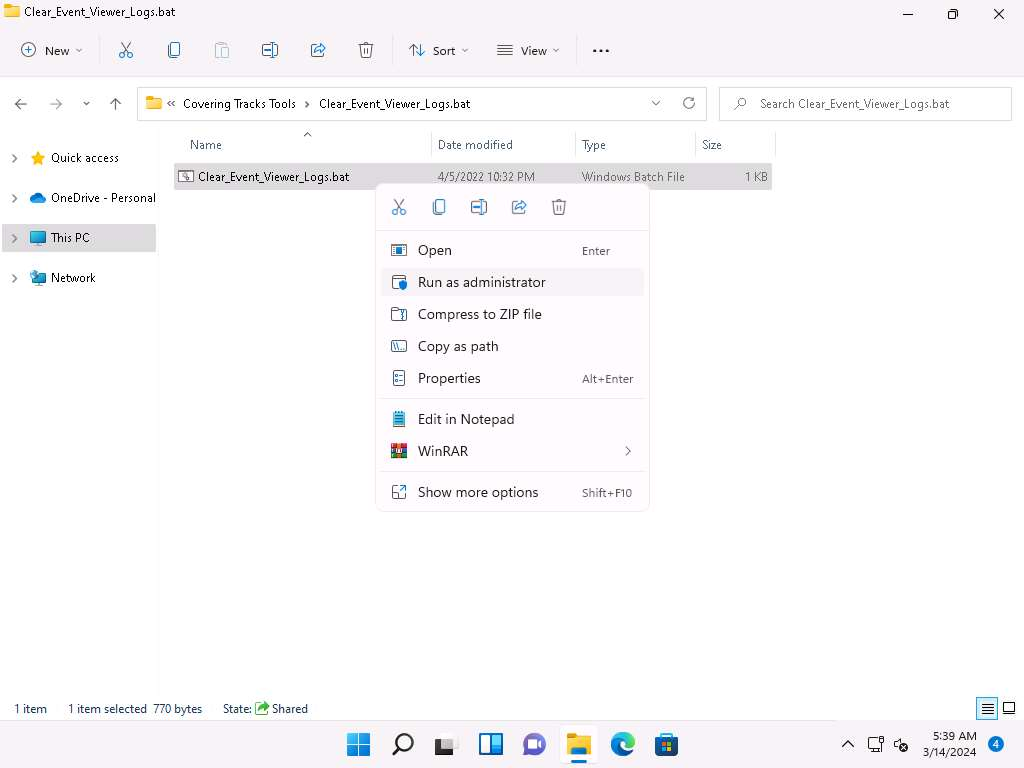

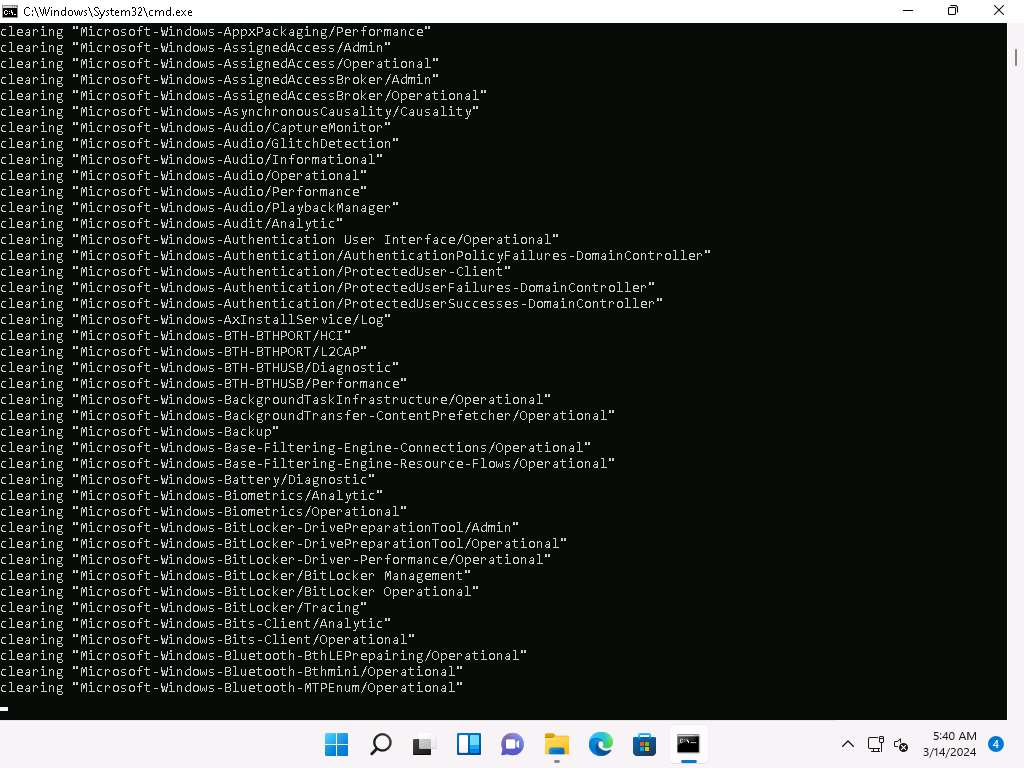

Clear Event Viewer Logs.bat

Questo software permette di eliminare tutti i file di log dalla macchina vittima semplicemente eseguendolo, lo si può fare sia da interfaccia grafica che da terminale. Lo puoi trovare o nella CEH o a questo sito https://www.tenforums.com.

Metasploit

clearevPowershell

Clear-EventLog "Windows PowerShell"

>Clear-EventLog -LogName ODiag, OSession -ComputerName localhost, Server02

Clear-EventLog -LogName application, system -confirmWevtutil

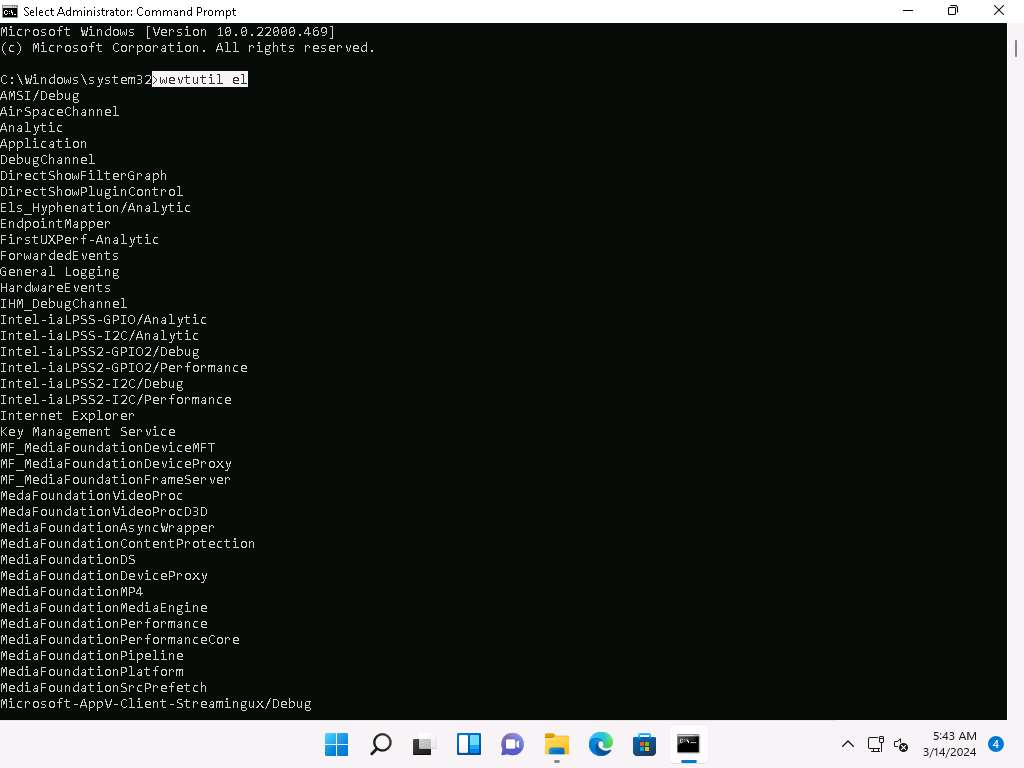

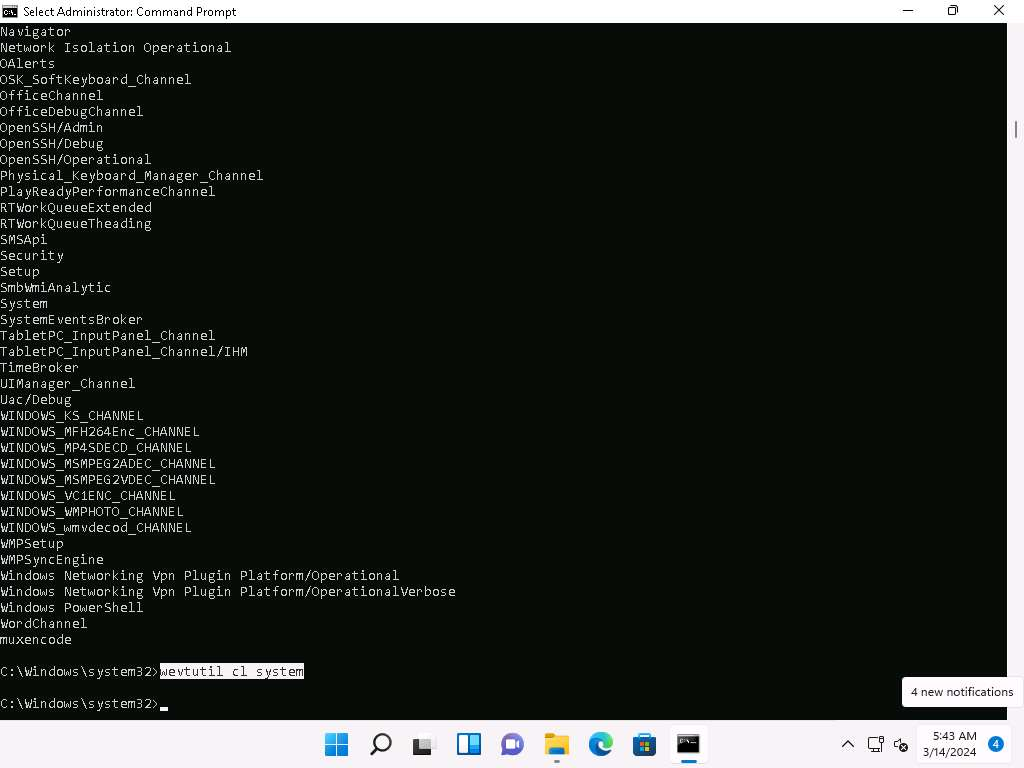

Wevtutil è un’utilità della riga di comando utilizzata per recuperare informazioni sui log degli eventi e sui publisher. Puoi anche utilizzare questo comando per installare e disinstallare manifesti degli eventi, eseguire query ed esportare, archiviare e cancellare i log.

Per listare tutti i nomi dei log presenti sulla pacchina possiamo utilizzare il comando wevtutil el.

Mentre invece per eliminare un nome di log specifico ci basta utilizzare wevtutil cl <nome del log>

Per visualizzare gli ultimi 5 eventi di sicurezza possiamo usare il seguente comando:

wevtutil qe Security /c:5 /f:textLegge gli eventi del registro Security in formato testo:

wevtutil qe Security /f:textQuesto comando mostra la configurazione di un registro specifico, inclusi la dimensione massima, la politica di ritenzione, ecc:

wevtutil gl <NomeRegistro>Cancellazione eventi più comuni:

wevtutil cl Application

wevtutil cl Security

wevtutil cl SystemQuesto comando cicla tutti i registri e li cancella uno per uno:

FOR /F "tokens=*" %G IN ('wevtutil el') DO wevtutil cl "%G"Cipher

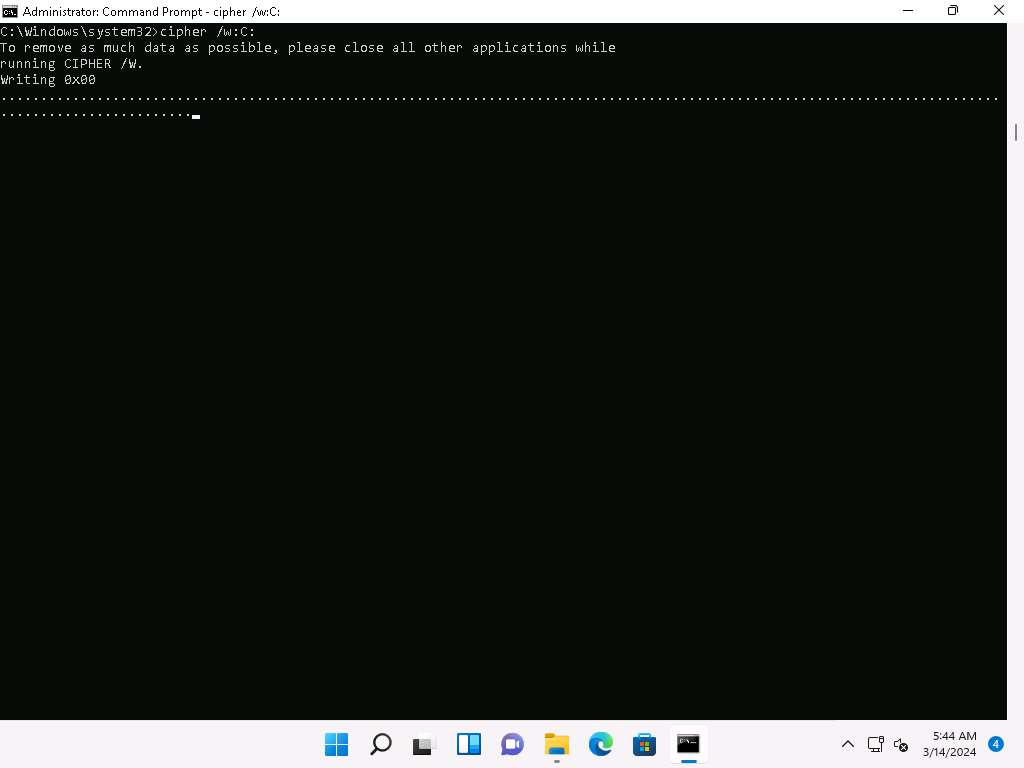

Il programma Cipher.exe inizia a sovrascrivere i file eliminati, prima con tutti zeri (0x00); poi con tutti 255 (0xFF); e infine con numeri casuali. Cipher.exe è uno strumento da riga di comando integrato di Windows che può essere utilizzato per eliminare in modo sicuro un blocco di dati sovrascrivendolo per impedirne il possibile recupero. Questo comando aiuta anche a crittografare e decrittografare i dati nelle partizioni NTFS. Quando un aggressore crea un file di testo dannoso e lo crittografa, al momento del processo di crittografia viene creato un file di backup. Pertanto, nei casi in cui il processo di crittografia viene interrotto, il file di backup può essere utilizzato per recuperare i dati. Dopo il completamento del processo di crittografia, il file di backup viene eliminato, ma questo file eliminato può essere recuperato utilizzando un software di recupero dati e può essere ulteriormente utilizzato dal personale di sicurezza per le indagini. Per evitare il recupero dei dati e per coprire le proprie tracce, gli aggressori utilizzano lo strumento Cipher.exe per sovrascrivere i file eliminati.

Sovrascrivere con dati casuali lo spazio libero sulla partizione C:\:

cipher /w:C:\Questo comando NON elimina file attualmente presenti, ma solo quelli già cancellati, rendendo più difficile recuperarli.

Questa operazione può richiedere diverso tempo a seconda delle dimensioni che si cerca di coprire.

Criptare file o cartelle con EFS:

cipher /E Cartella/E cifra, /D decifra.

Esempio pratico

:: Cancella rapidamente i principali log di sistema:

wevtutil cl Application

wevtutil cl Security

wevtutil cl System

:: Sovrascrive lo spazio libero per cancellare tracce di file eliminati:

cipher /w:C:\