tags: Cloud_Hacking AADInternals Scanning Cloud_Scanning

AADInternals è principalmente focalizzato sull’audit e l’attacco di ambienti Azure Active Directory (AAD), ma può comunque essere utilizzato come parte di uno sforzo di ricognizione cloud più ampio. Questo strumento ha diverse funzionalità come l’enumerazione degli utenti, l’estrazione delle credenziali, l’estrazione e la manipolazione dei token, l’escalation dei privilegi, ecc.

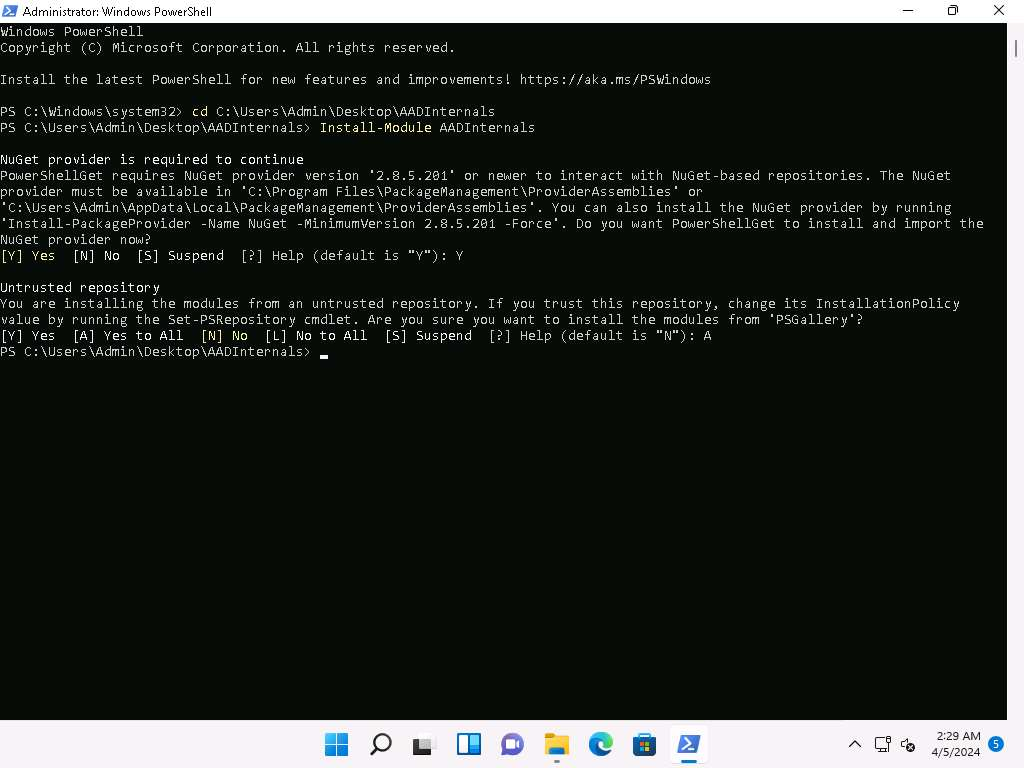

Dopo aver scaricato il software da GithHub (o tramite la cartella CEH) possiamo aprire una powershell e dirigergi all’interno della cartella AADInternals, una volta dentro possiamo lanciare il seguente comando:

Install-Module AADInternals

#Alle domande rispondi con:

Y

A

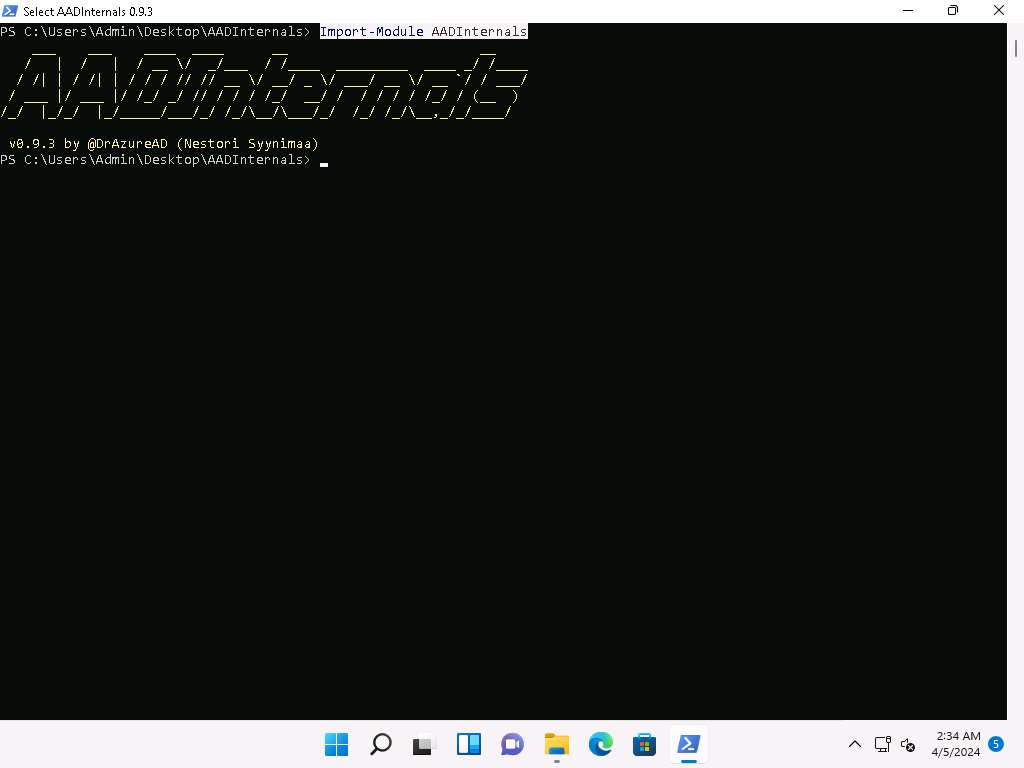

Ora digita Import-Module AADInternals:

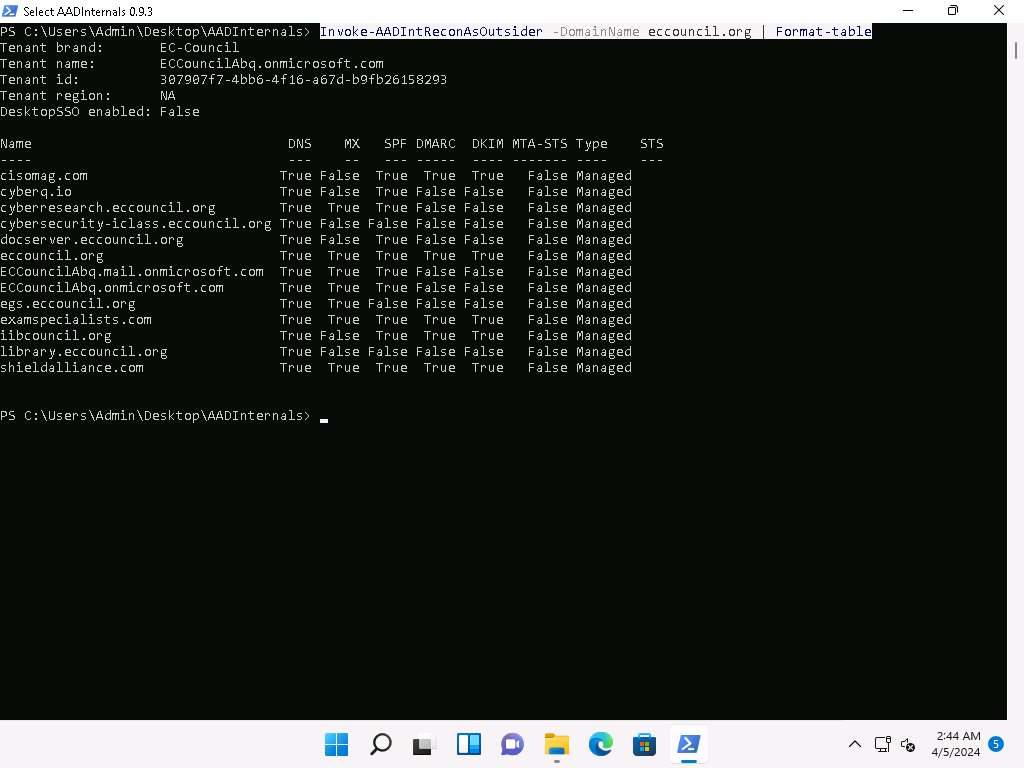

Ora raccoglieremo le informazioni disponibili al pubblico di un Azure AD di destinazione, come il marchio del tenant, il nome del tenant, l’ID del tenant insieme ai nomi dei domini verificati.

Informazioni Generali

Ora digita Invoke-AADIntReconAsOutsider -DomainName company.com | Format-table, sostituendo il company.com con l’indirizzo da attaccare:

Tramite questo comando abbiamo raccolto informazioni su DNS, MX, SPF, DMARC, DKIM etc.

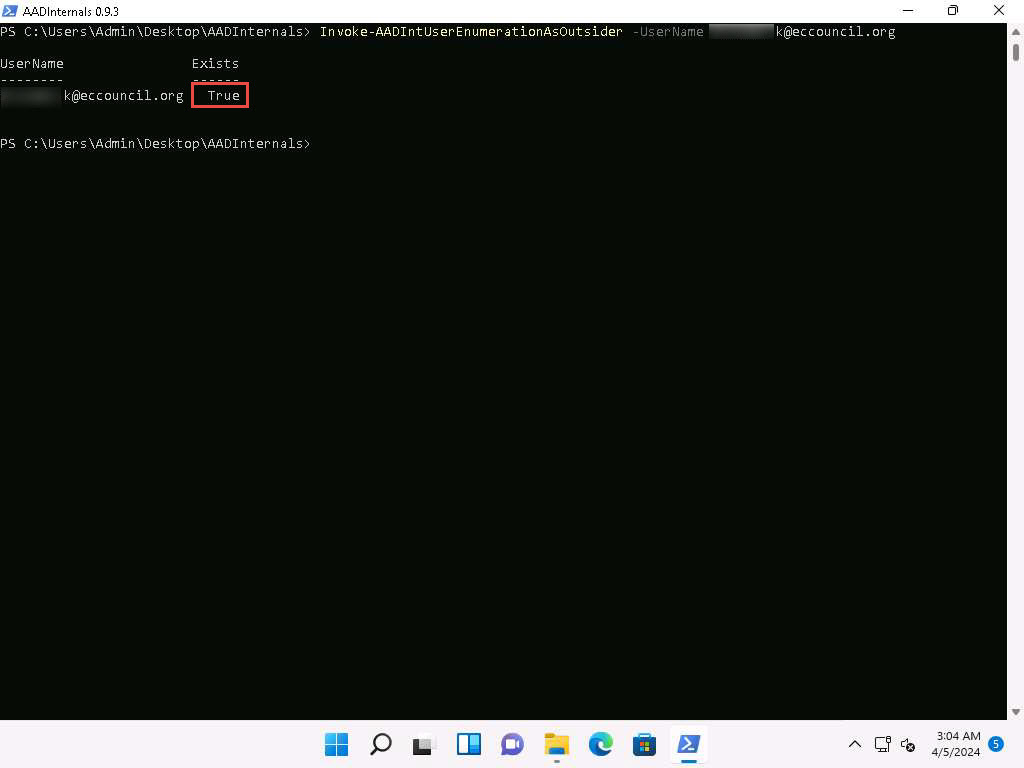

Enumerazione Utenti

Per enumerare gli utenti possiamo utilizzare questo comando:

Invoke-AADIntUserEnumerationAsOutsider -UserName [email protected]Sostituendo [email protected] con un probabile utente da verificare.

Se il nome utente appare True significa che esiste.

Possiamo anche fornire un file di testo contenente tutti i nomi utenti dei quali vogliamo verificare l’esistenza:

Get-Content .\users.txt | Invoke-AADIntUserEnumerationAsOutsider -Method NormalDove user.txt contiene tutti i nomi utente che vogliamo verificare.

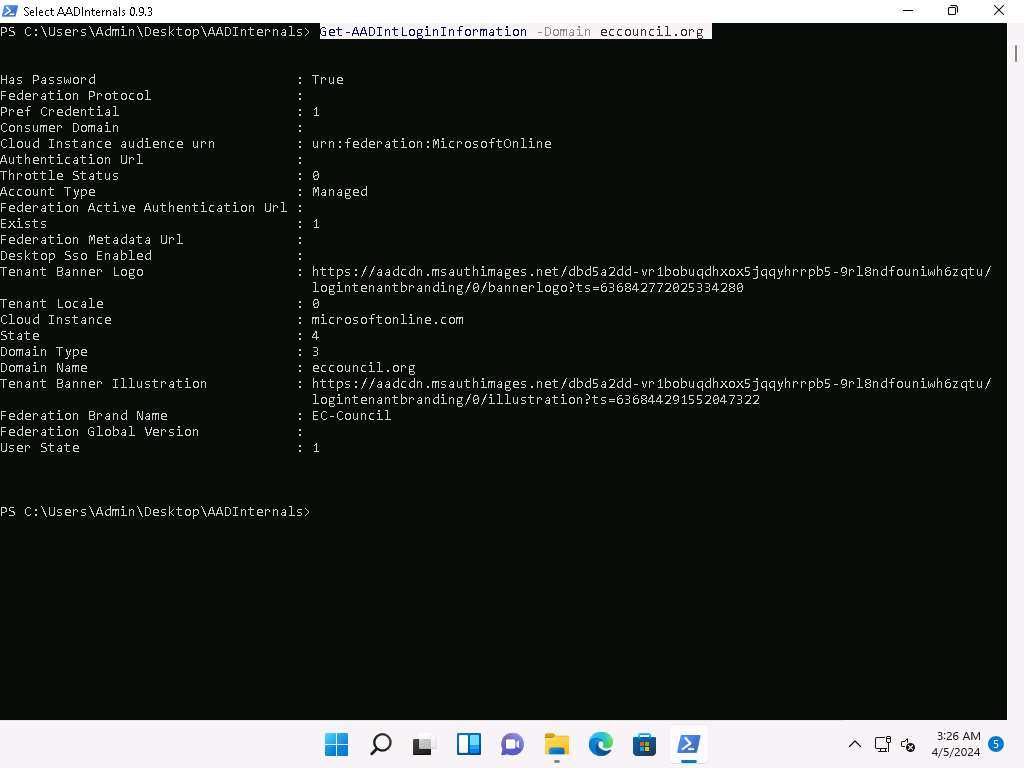

Ricavare informazioni sul Login

Per ricavare informazioni sul login possiamo utilizzare questo comando:

Get-AADIntLoginInformation -Domain company.comSostituendo company.com non il nostro bersaglio.

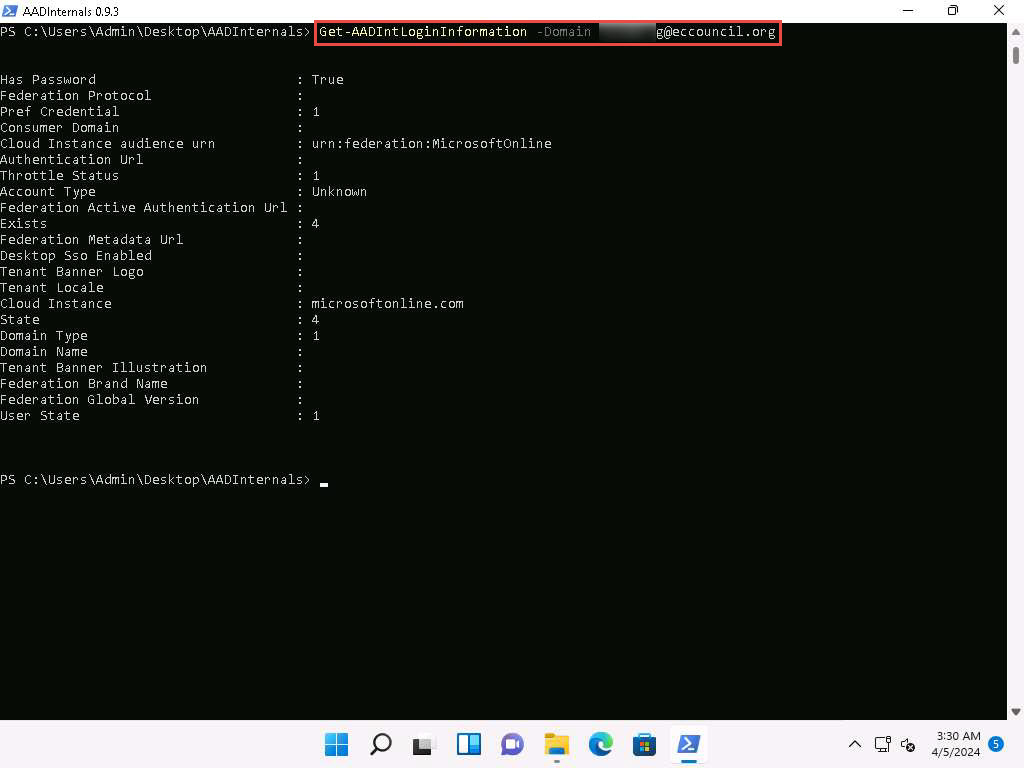

Ricavare informazioni sul Login di un utente

Per ricavare informazioni su il login di un utente possiamo utlizzare il seguente comando

Get-AADIntLoginInformation -Domain user@company

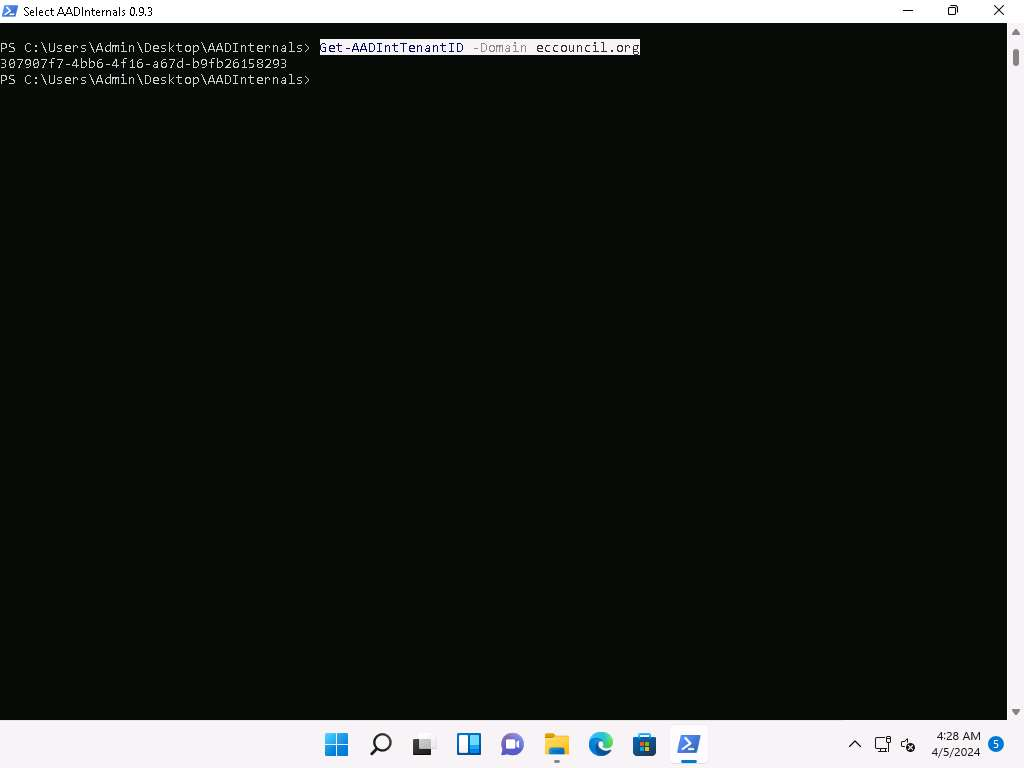

Trovare il Tenant ID

Per trovare il Tenant ID possiamo utilizzare il seguente comando:

Get-AADIntTenantID -Domain company.com

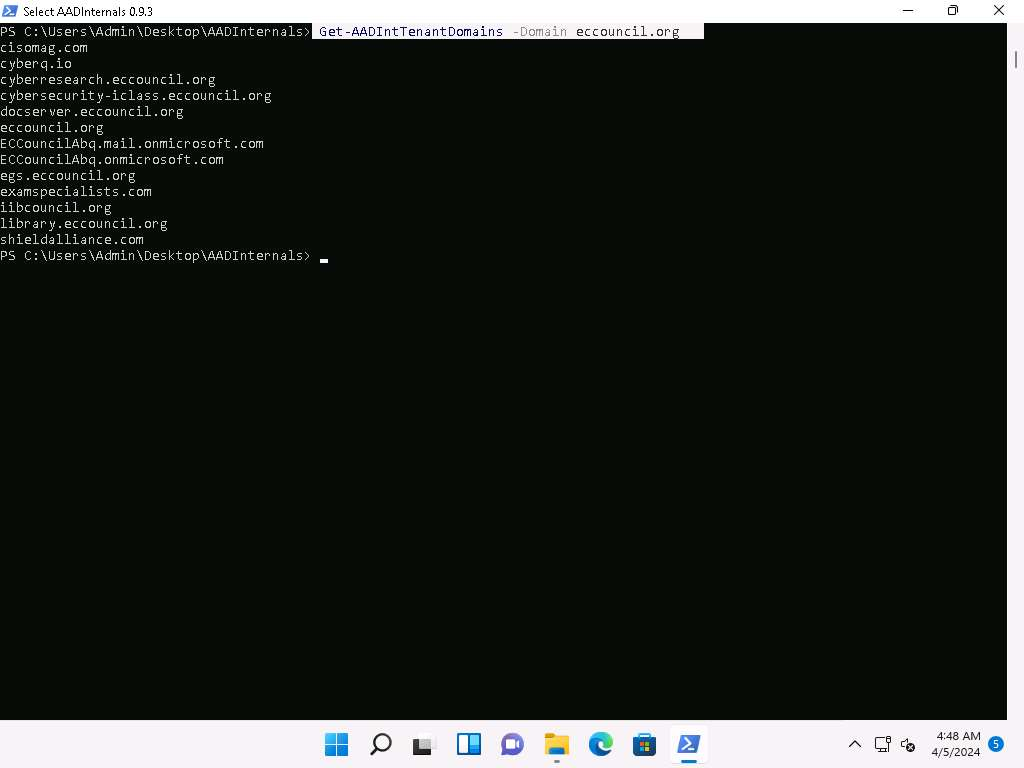

Trovare informazione sui domini registrati dal tenant

Get-AADIntTenantDomains -Domain company.com

In alternativa puoi andare a questo indirizzo https://aadinternals.com/osint/ inserire il Tenant ID, domain name, or email per ricavare le informazioni pubbliche del tenant.

Se abbiamo accesso al cloud

Possiamo eseguire i seguenti comandi per fare una scansione dell’account:

Install-Module AADInternals

Connect-AzureAD

Get-AADIntTenantSecurityOverviewReport -OutputType HTML -OutputFolder ./AADInternals-Report