tags: MFA 2FA Autenticazione_due_fattori OTP_Leakage

La perdita di OTP nella risposta XHR (XMLHttpRequest) avviene in genere a causa di una scarsa implementazione del meccanismo 2FA (autenticazione a due fattori) o di una codifica non sicura. Alcune delle ragioni più comuni per cui ciò accade sono: Convalida lato server e restituzione di dati sensibili In alcune applicazioni mal progettate, il server convalida l’OTP e, anziché confermare semplicemente il successo o il fallimento, restituisce l’OTP stesso nella risposta. Ciò avviene spesso in modo involontario, come parte di procedure di debug, registrazione o di gestione delle risposte scadenti. Mancanza di adeguate pratiche di sicurezza Gli sviluppatori potrebbero trascurare le implicazioni di sicurezza derivanti dall’esposizione di informazioni sensibili come l’OTP nelle risposte API. Ciò accade spesso quando gli sviluppatori si concentrano sul rendere funzionale l’applicazione senza considerare come gli aggressori potrebbero sfruttare queste risposte. Non tutti gli sviluppatori sono pienamente consapevoli delle pratiche di codifica sicure. Potrebbero implementare funzionalità come 2FA senza comprendere appieno i potenziali rischi derivanti dall’esposizione di informazioni sensibili nella risposta XHR. Informazioni di debug lasciate in produzione Durante la fase di sviluppo o test, gli sviluppatori potrebbero includere informazioni di debug dettagliate nelle risposte per aiutare a diagnosticare i problemi. Se queste risposte di debug non vengono rimosse prima della distribuzione in produzione, informazioni sensibili come gli OTP potrebbero essere esposte.

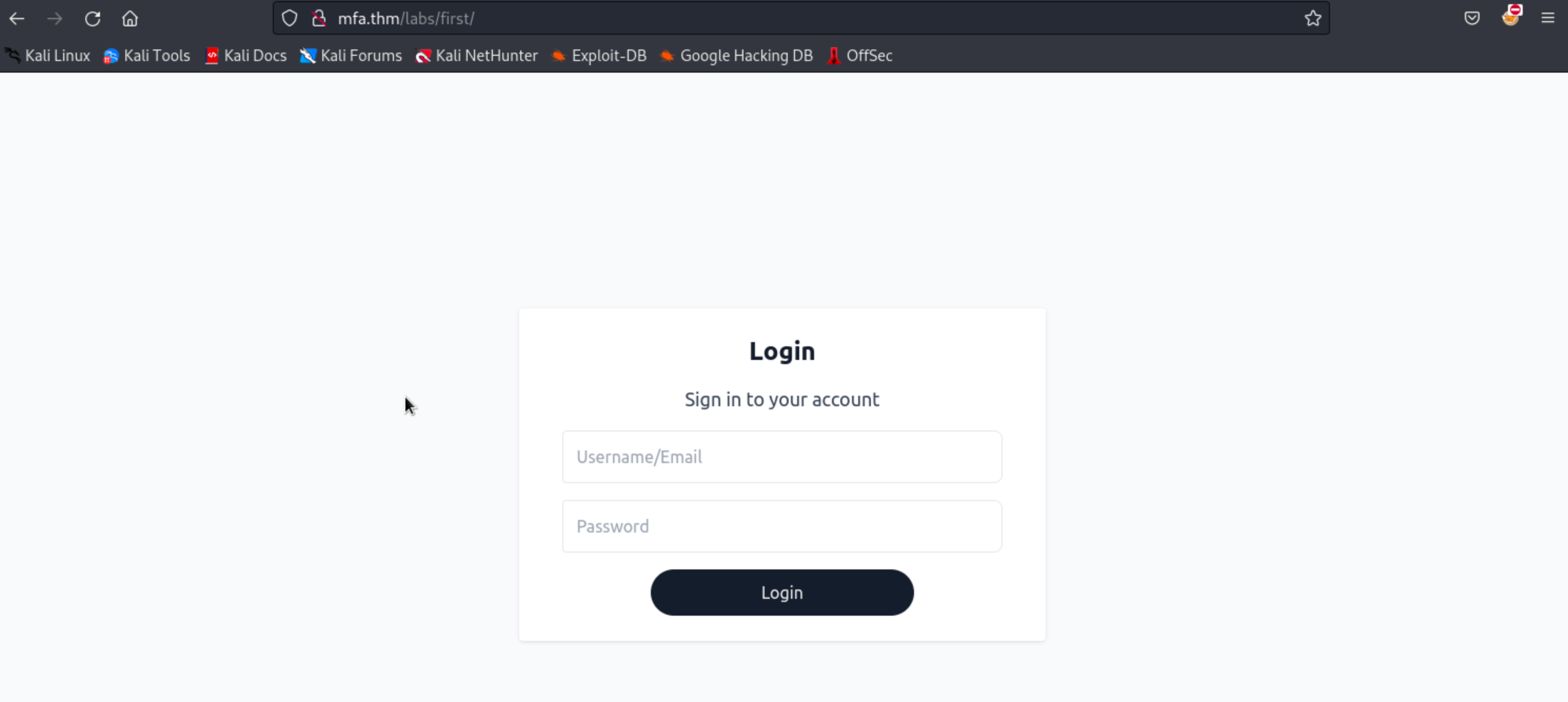

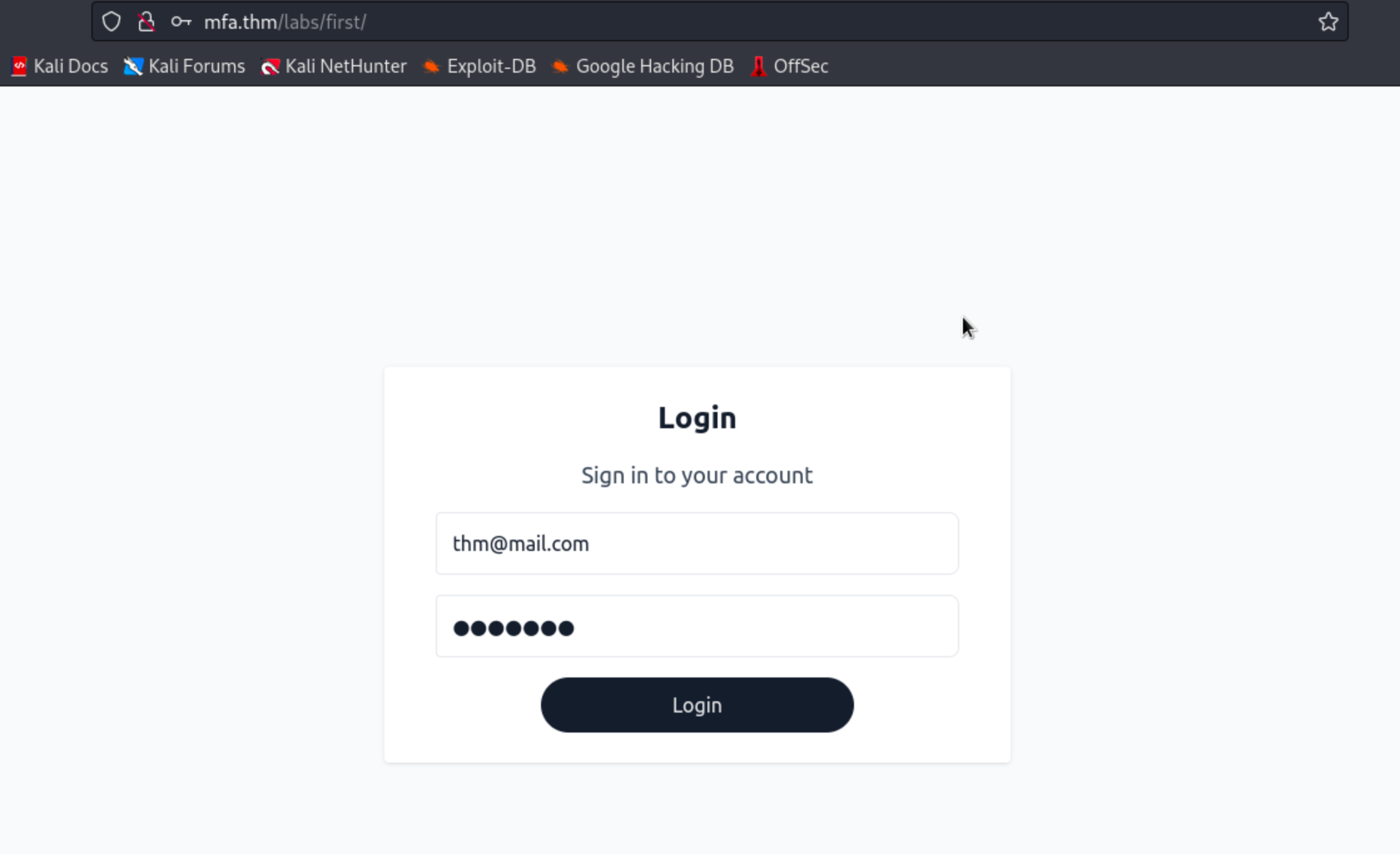

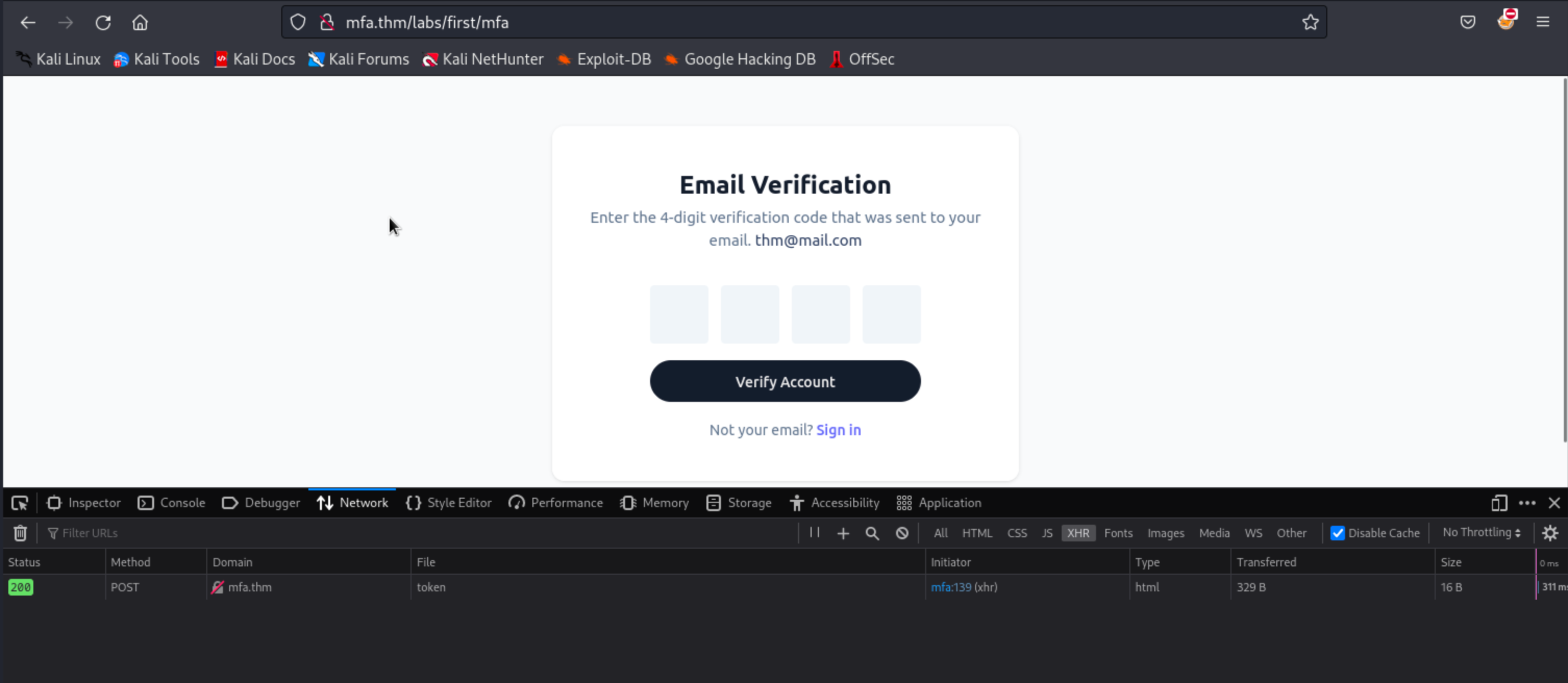

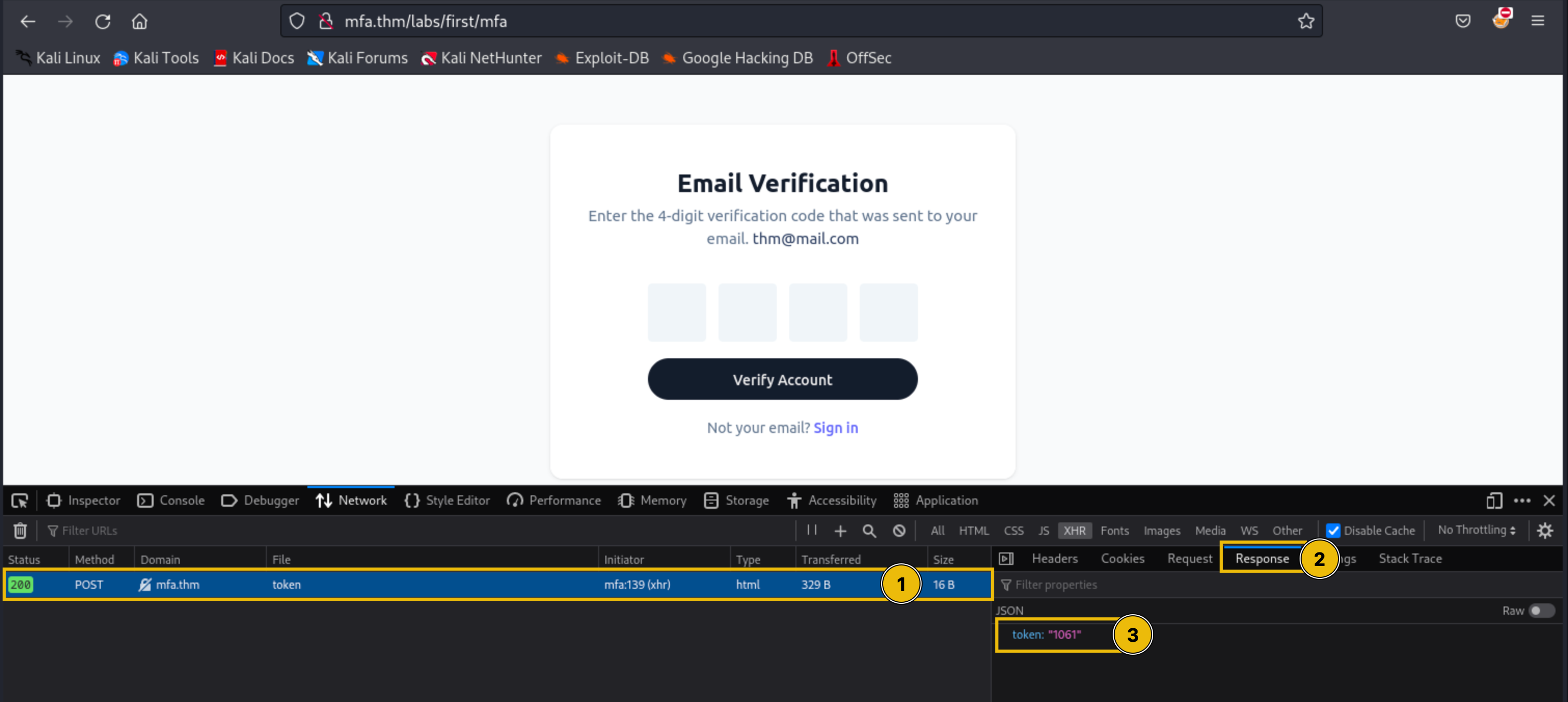

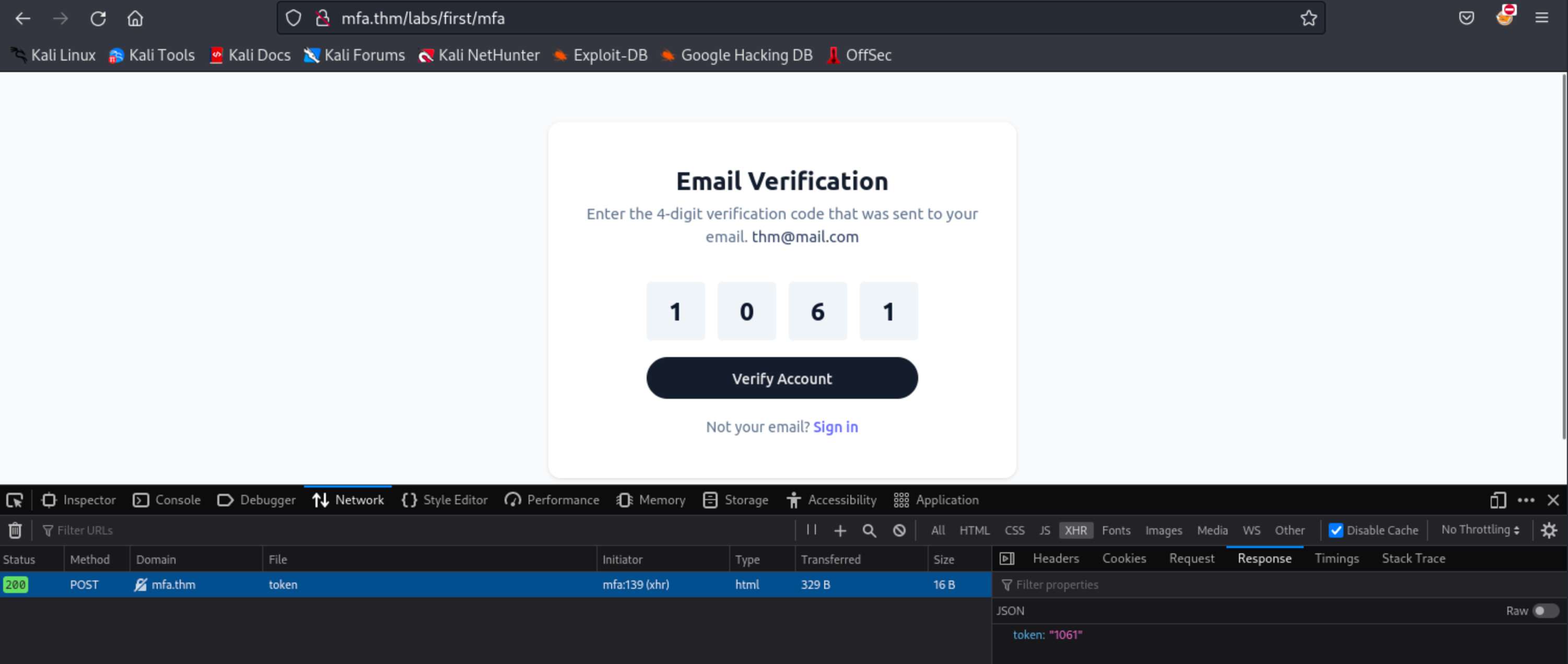

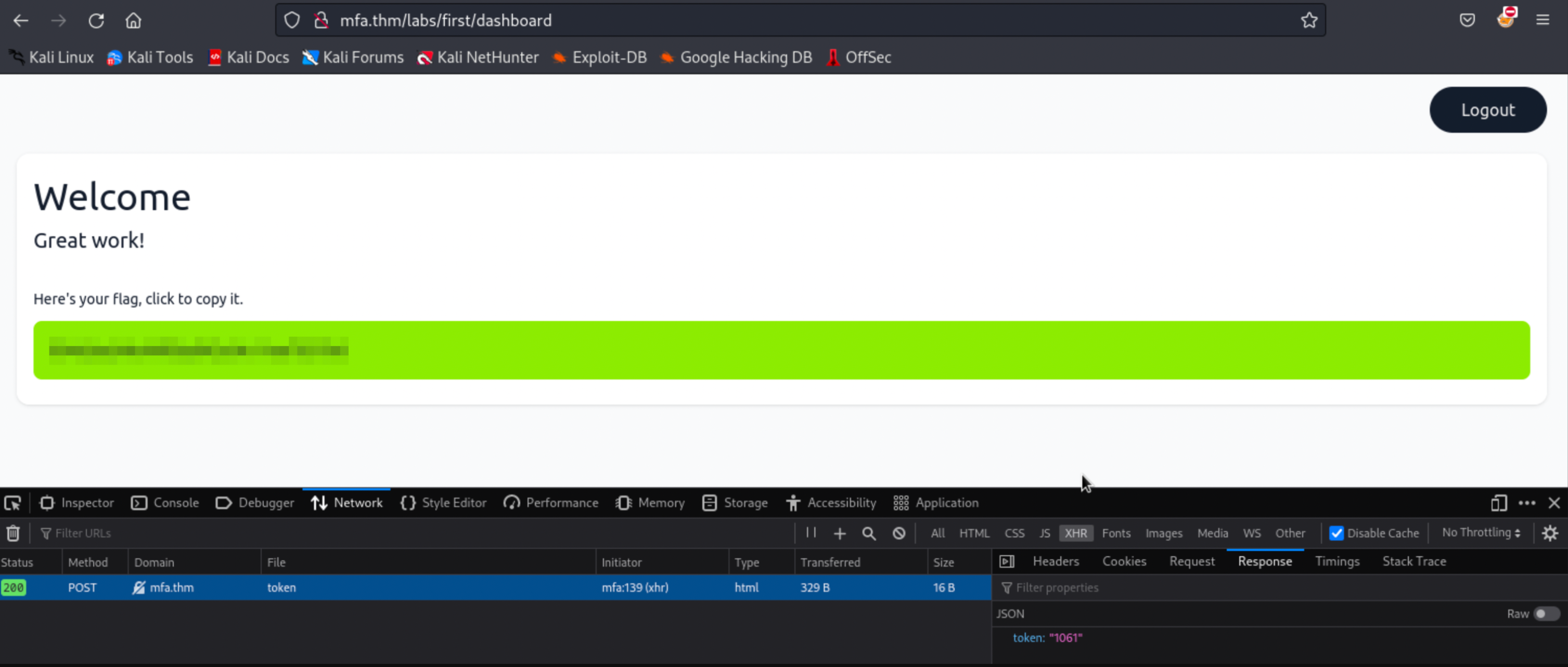

Ecco un esempio:

In questa serie di immagini viene mostrato come possiamo catturare il codice di verifica attraverso lo strumento per sviluppatori, ci è bastato mandare le credenziali corrette e il messaggio con il codice ci è stato mandato tramite risposta XHR.