tags: LDAP enumerazione Active_Directory windows

LDAP (Lightweight Directory Access Protocol) è un protocollo Internet per l’accesso a servizi di directory distribuiti su una rete. LDAP utilizza DNS (Domain Name System) per ricerche rapide e risoluzione rapida delle query. Un client avvia una sessione LDAP connettendosi a un DSA (Directory System Agent), in genere sulla porta TCP 389, e invia una richiesta di operazione al DSA, che quindi risponde. BER (Basic Encoding Rules) viene utilizzato per trasmettere informazioni tra il client e il server. È possibile interrogare in modo anonimo il servizio LDAP per informazioni sensibili come nomi utente, indirizzi, dettagli dipartimentali e nomi server. Questo tipo di enumerazione va fatta una volta che si è all’interno della rete.

LDAP Bruteforce:

Gli aggressori utilizzano lo script ldap-brute NSE per forzare l’autenticazione LDAP. Di default, utilizza gli elenchi di nomi utente e password incorporati. Gli argomenti degli script userdb e passdb possono essere impiegati per utilizzare elenchi personalizzati:

nmap -p 389 --script ldap-brute --script-args ldap.base='"cn=users,dc=CEH,dc=com "' <Target IP Address> LDAPSearch

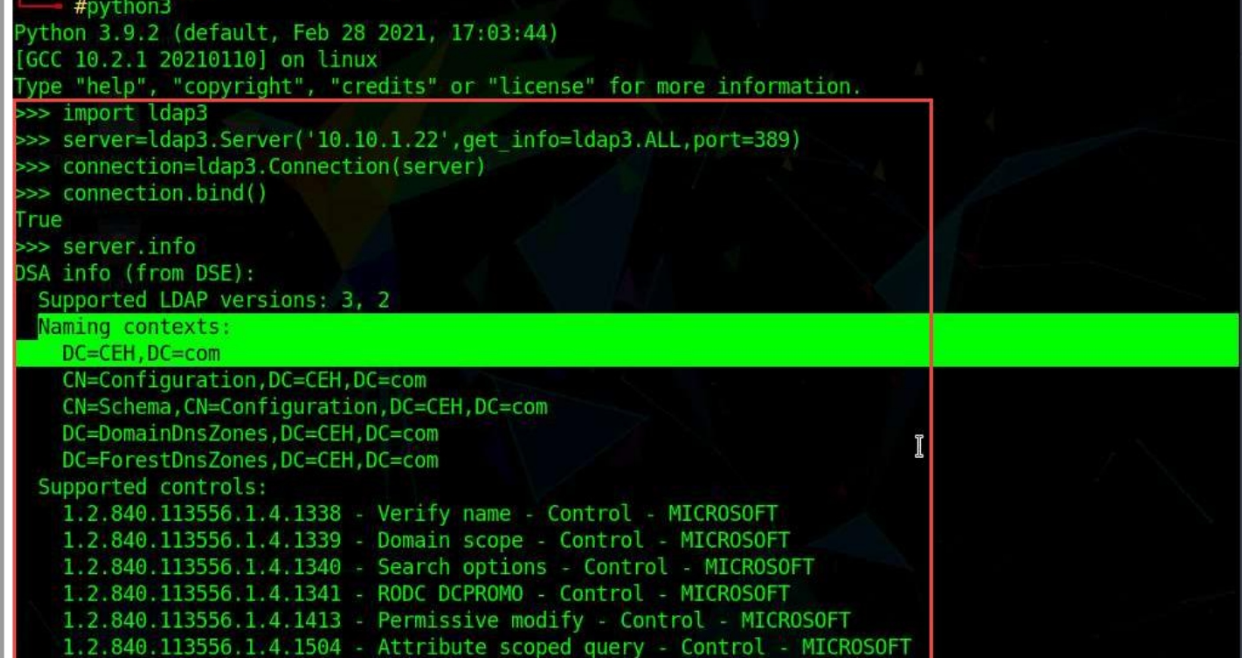

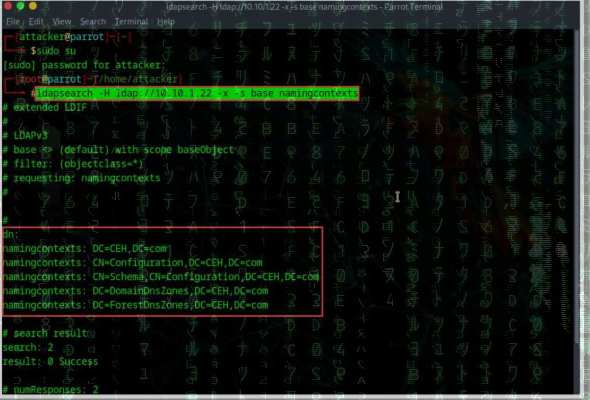

Gli aggressori usano ldapsearch per enumerare gli utenti AD. Ciò consente agli aggressori di stabilire connessioni con un server LDAP per eseguire ricerche diverse utilizzando filtri specifici. Il seguente comando può essere utilizzato per eseguire una ricerca LDAP utilizzando l’autenticazione semplice:

ldapsearch -h <Target IP Address> -x

#Se il comando precedente ha successo si può eseguire il seguente per ulteriori dettagli:

ldapsearch -h <Target IP Address> -x -s base namingcontexts

Esempio

Se dall’output del comando precedente, il componente del dominio primario può essere identificato come DC=htb,DC=local, è possibile utilizzare il seguente comando per ottenere maggiori informazioni sul dominio primario:

ldapsearch -h <Target IP Address> -x -b “DC=htb,DC=local”

#I seguenti comandi possono essere utilizzati per recuperare informazioni su un oggetto specifico o su tutti gli oggetti in un albero di directory:

#Restituisce informazione sulla classe Employee

ldapsearch -h <Target IP Address> -x -b "DC=htb,DC=local" '(objectClass=Employee)'

#Restituisce informazioni riguardo l'albero delle cartelle

ldapsearch -x -h <Target IP Address> -b "DC=htb,DC=local" "objectclass=*"

#Restituisce un elenco di utenti appartenenti a una particolare classe di oggetti:

ldapsearch -h <Target IP Address> -x -b "DC=htb,DC=local" '(objectClass= Employee)' sAMAccountName sAMAccountType

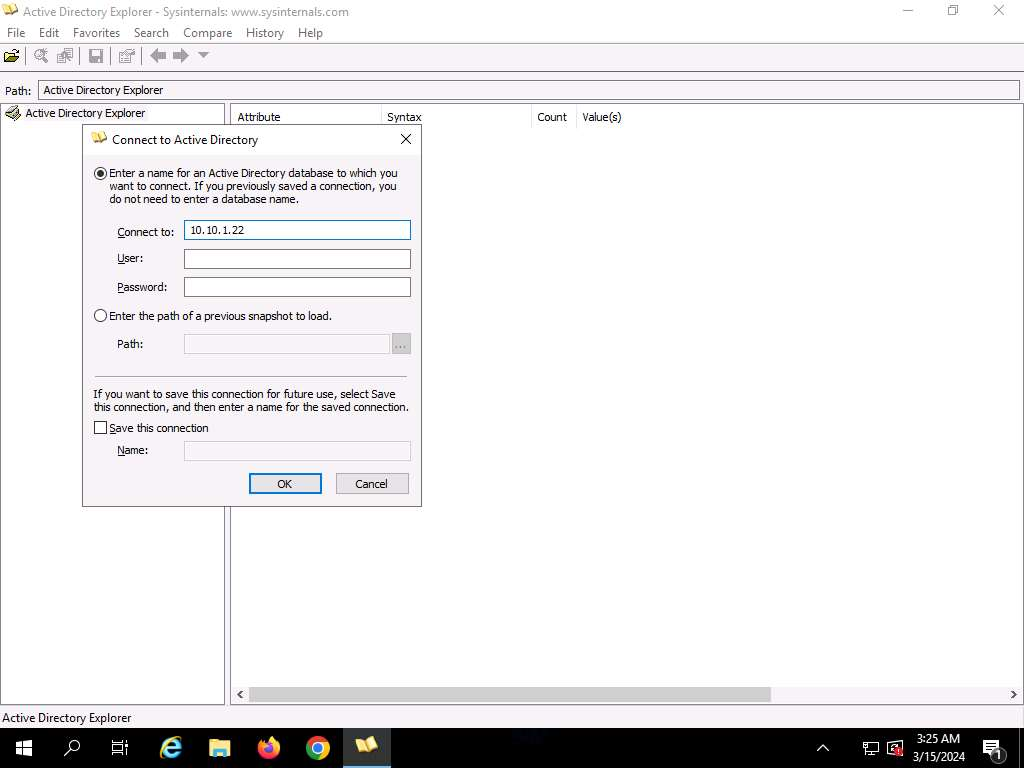

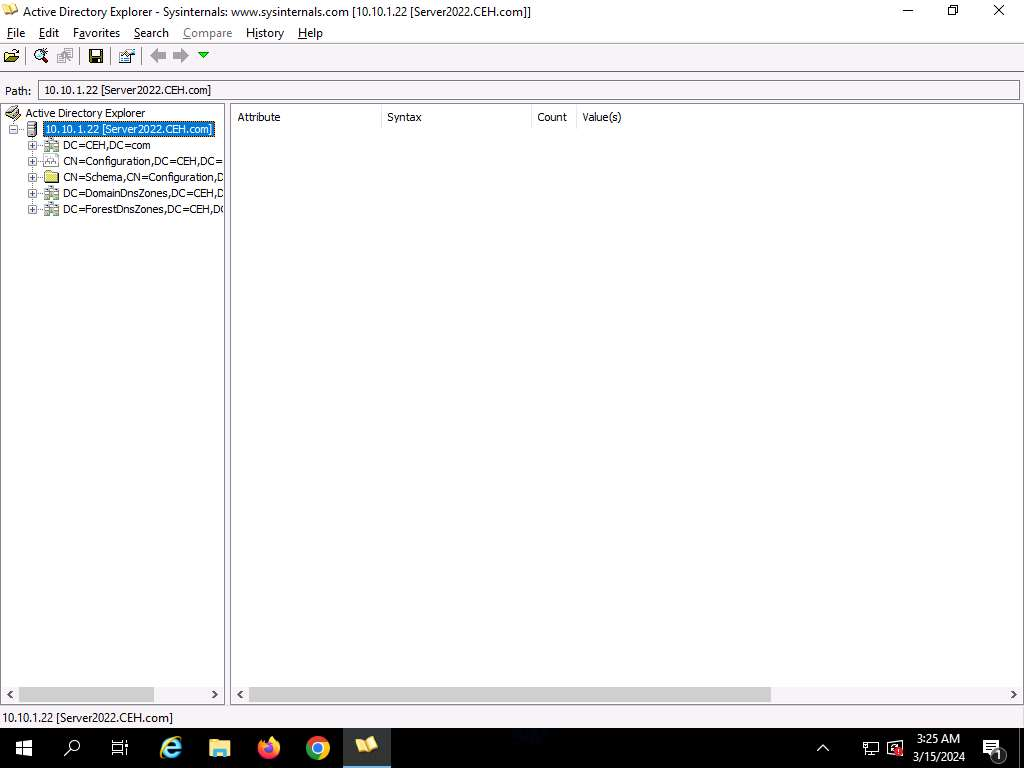

Active Directory Explorer

Active Directory Explorer (AD Explorer) è un visualizzatore e un editor avanzato di Active Directory (AD). Può essere utilizzato per navigare facilmente in un database AD, definire posizioni preferite, visualizzare proprietà e attributi degli oggetti senza dover aprire finestre di dialogo, modificare le autorizzazioni, visualizzare lo schema di un oggetto ed eseguire ricerche sofisticate che possono essere salvate e rieseguite.

Active Directory Explorer visualizza la struttura di Active Directory nel riquadro di sinistra, come mostrato nello screenshot.

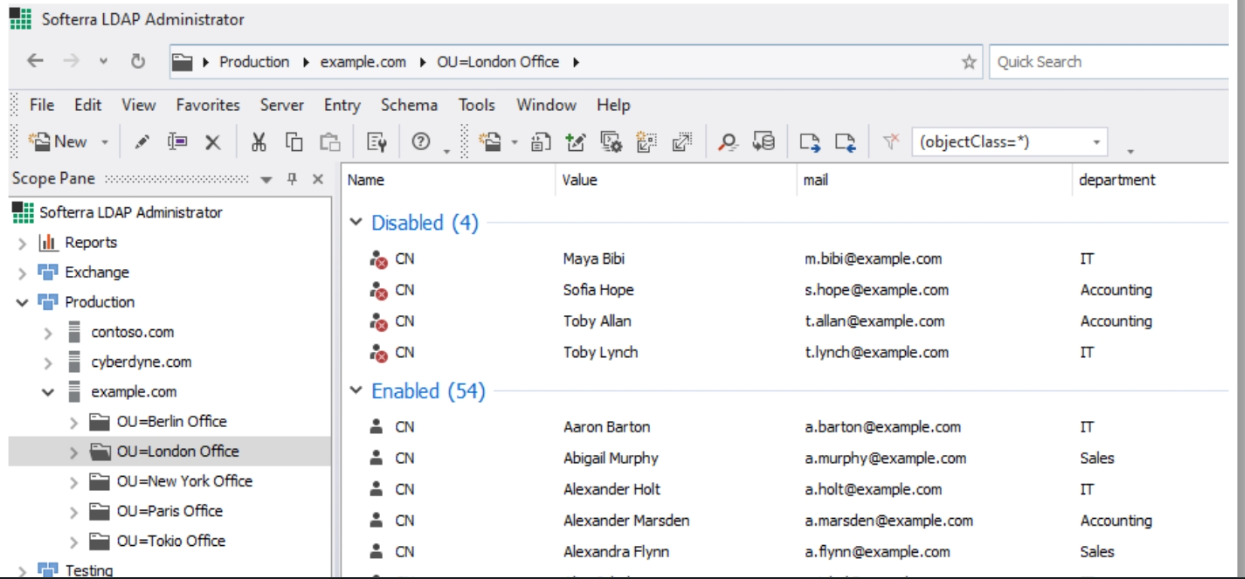

Softerra LDAP Administrator

(https://www.ldapadministrator.com)

Softerra LDAP Administrator è uno strumento di amministrazione LDAP che funziona con server LDAP come Active Directory (AD), Novell Directory Services e Netscape/iPlanet. Esplora e gestisce le directory LDAP. Come mostrato nello screenshot, gli aggressori utilizzano Softerra LDAP Administrator per enumerare i dettagli utente come nome utente, indirizzo e-mail e reparto:

È possibile utilizzare anche altri strumenti di enumerazione LDAP come:

- LDAP Admin Tool (https://www.ldapsoft.com)

- LDAP Account Manager (https://www.ldap-account-manager.org)

- LDAP Search (https://securityxploded.com)

Manuale