tags: sistema_operativo OS_detection scanning_networks nmap Scanning

Come hacker etico professionale o pentester il passaggio successivo dopo aver scoperto le porte e i servizi aperti in esecuzione sulla gamma target di indirizzi IP è eseguire il rilevamento del sistema operativo. L’identificazione del sistema operativo utilizzato sul sistema di destinazione consente di valutare le vulnerabilità del sistema e gli exploit che potrebbero funzionare sul sistema per eseguire ulteriori attacchi. Eseguire il rilevamento del sistema operativo utilizzando Nmap Script Engine (NSE) Panoramica di OS Discovery / Banner Grabbing Banner grabbing, o fingerprinting del sistema operativo, è un metodo utilizzato per determinare il sistema operativo in esecuzione su un sistema di destinazione remoto. Esistono due tipi di tecniche di rilevamento del sistema operativo o di acquisizione dei banner:

- Attiva presa per banner I pacchetti appositamente predisposti vengono inviati al sistema operativo remoto e vengono annotate le risposte, che vengono quindi confrontate con un database per determinare il sistema operativo. Le risposte di diversi sistemi operativi variano a causa delle differenze nell’implementazione dello stack TCP / IP. Afferratura di banner passivi Dipende dall’implementazione differenziale dello stack e dai vari modi in cui un sistema operativo risponde ai pacchetti.

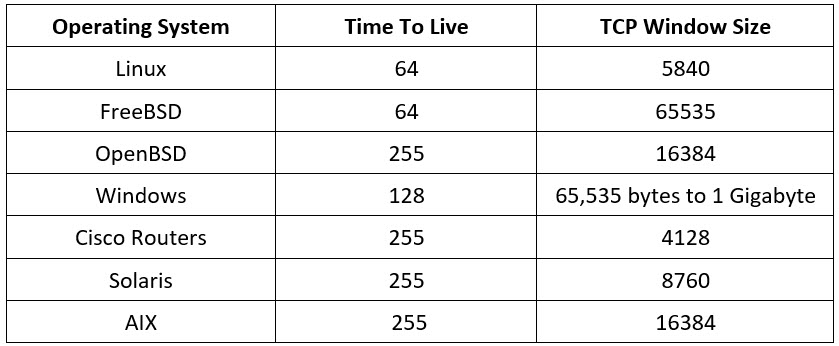

- Passiva: l’acquisizione di banner passivi include l’acquisizione di banner dai messaggi di errore, l’annusamento del traffico di rete e l’acquisizione di banner dalle estensioni di pagina. Parametri come le dimensioni della finestra TTL e TCP nell’intestazione IP del primo pacchetto in una sessione TCP svolgono un ruolo importante nell’identificare il sistema operativo in esecuzione sul computer di destinazione.

Il campo TTL determina il tempo massimo in cui un pacchetto può rimanere in una rete e la dimensione della finestra TCP determina la lunghezza del pacchetto riportato. Questi valori differiscono per diversi sistemi operativi: è possibile fare riferimento alla tabella seguente per apprendere i valori TTL e le dimensioni della finestra TCP associate a vari sistemi operativi.

Nmap

Per scoprire quale sistema operativo è presente sulla macchina possiamo utilizzare il comando -A (aggressive):

sudo nmap -A <Indirizzo IP>Oppure possiamo usare il comando -O (OS discovery), ma inspiegabilmente questo comando è meno preciso dell’aggressive:

sudo nmap -O <Indirizzo IP>Infine si può utilizzare uno script NSE di nmap dedicato alla scoperta del sistema operativo:

sudo nmap --script smb-os-discovery.nse <Indirizzo IP>Se si vuole essere un po’ meno rumorosi si può anche utlizzare il seguente comando:

nmap -sN -p 80 <target-ip>