tags: scanning_networks metasploit scan_tools Scanning

Oltre ad Nmap esistono altri strumenti che possono aiutare nella fase di scansione, in questa pagina vedremo Metasploit.

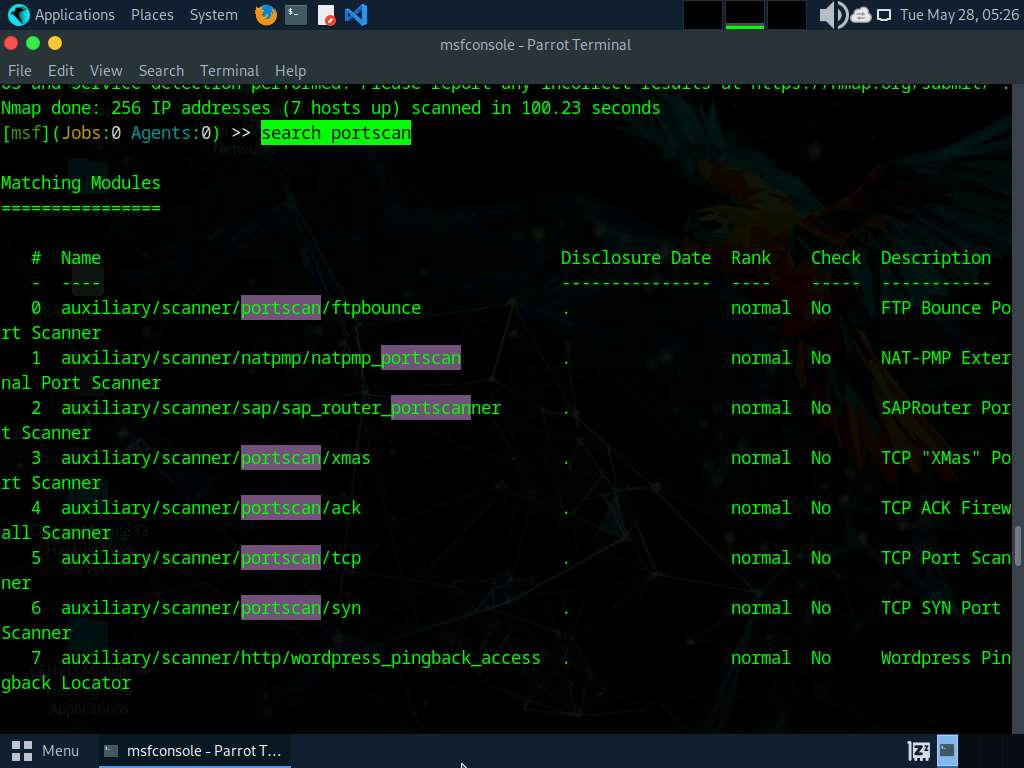

Per prima cosa dobbiamo cercare i moduli di scansione:

msfconsole

search portscan

Poi si può scegliere quello che più ci garba, per esempio possiamo utilizzare il SYN scan con il modulo auxiliary/scanner/portscan/syn ed il comando:

use auxiliary/scanner/portscan/synPoi possiamo mettere i parametri con:

- set INTERFACE eth0

- set PORTS 80

- set RHOSTS 10.10.1.5-23

- set THREADS 50

PORTS: specifica le porte da scansionare (ad esempio, 22-25, 80, 110-900), RHOSTS: specifica l’intervallo di indirizzi di destinazione o l’identificativo CIDR e THREADS: specifica il numero di thread simultanei (predefinito 1).

Sistema operativo

Per vedere quale sistema operativo gira sulla macchina vittima possiamo utilizzare il comando:

use auxiliary/scanner/smb/smb_versionE settare i parametri:

-

set RHOSTS 10.10.1.5-23

-

set THREADS 11