tags: reconnaissance zone_transfer DNS

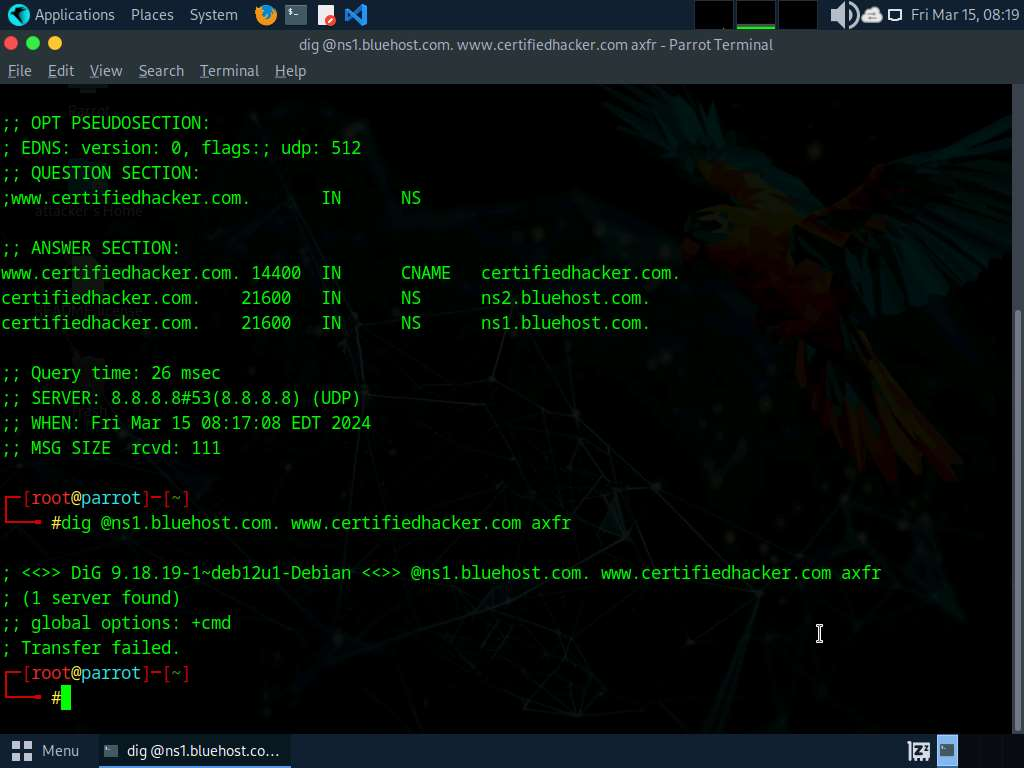

DIG

Gli aggressori utilizzano il comando dig sui sistemi basati su Linux per interrogare i server dei nomi DNS e recuperare informazioni sugli indirizzi host di destinazione, server dei nomi, scambi di posta, ecc. Come mostrato nello screenshot, gli aggressori utilizzano il seguente comando per eseguire il trasferimento di zona DNS:

dig ns <dominio di destinazione>Il comando precedente recupera tutti i server dei nomi DNS del dominio di destinazione. Quindi, gli aggressori utilizzano uno dei server dei nomi dall’output del comando precedente per verificare se il DNS di destinazione consente i trasferimenti di zona. Utilizzano il seguente comando a questo scopo:

dig @<domain of name server> <target domain> axfr

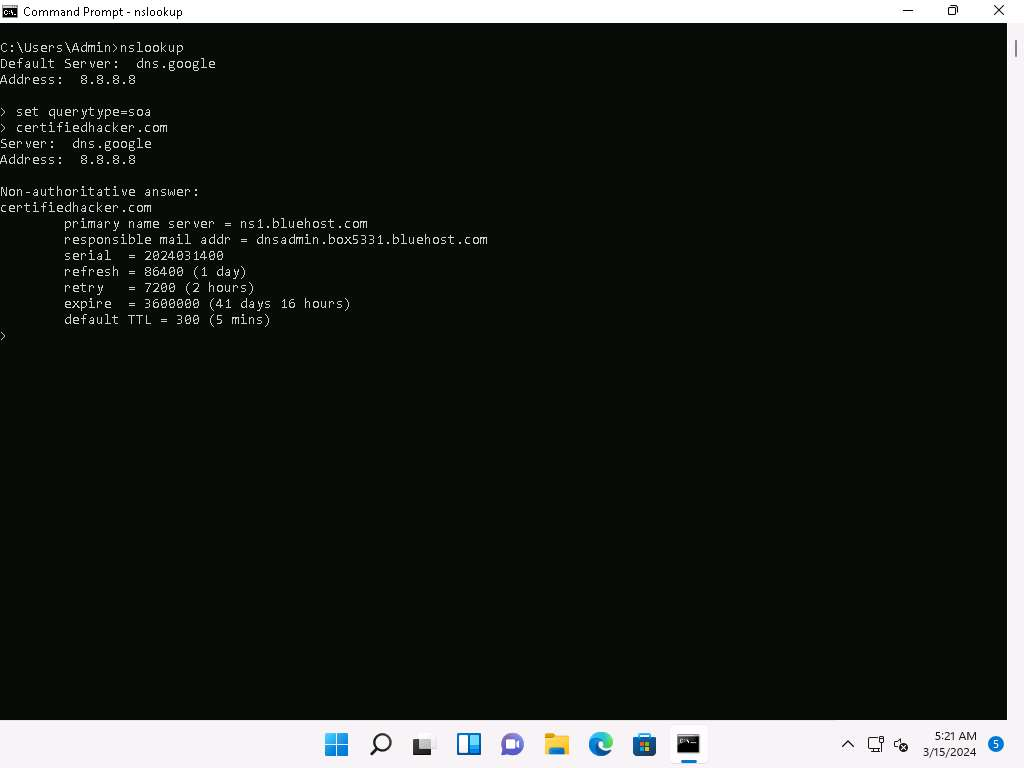

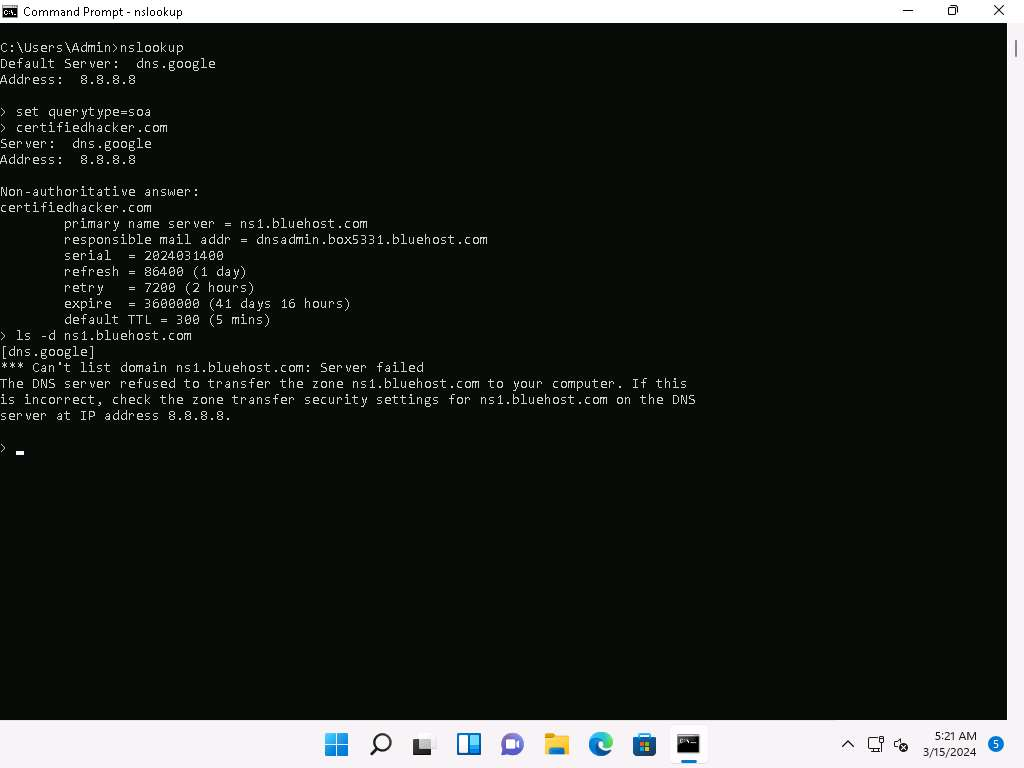

NSlookup

nslookup

set querytype=soa

<target domain>

ls -d <domain of name server>

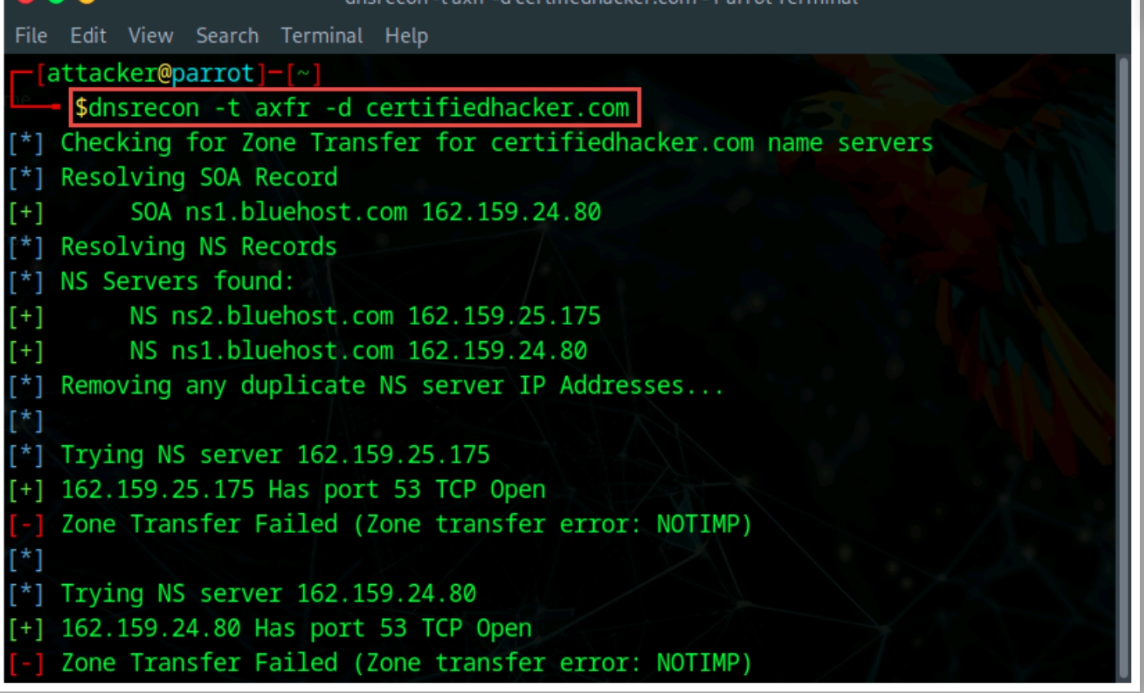

DNSRecon

dnsrecon -t axfr -d <target domain>