tags: banner_grabbing Trova_Web_Sever Web_server telnet netcat nmap

Per trovare quale web server è presente in un’applicazione web possiamo utilizzare diversi metodi, ecco i principali:

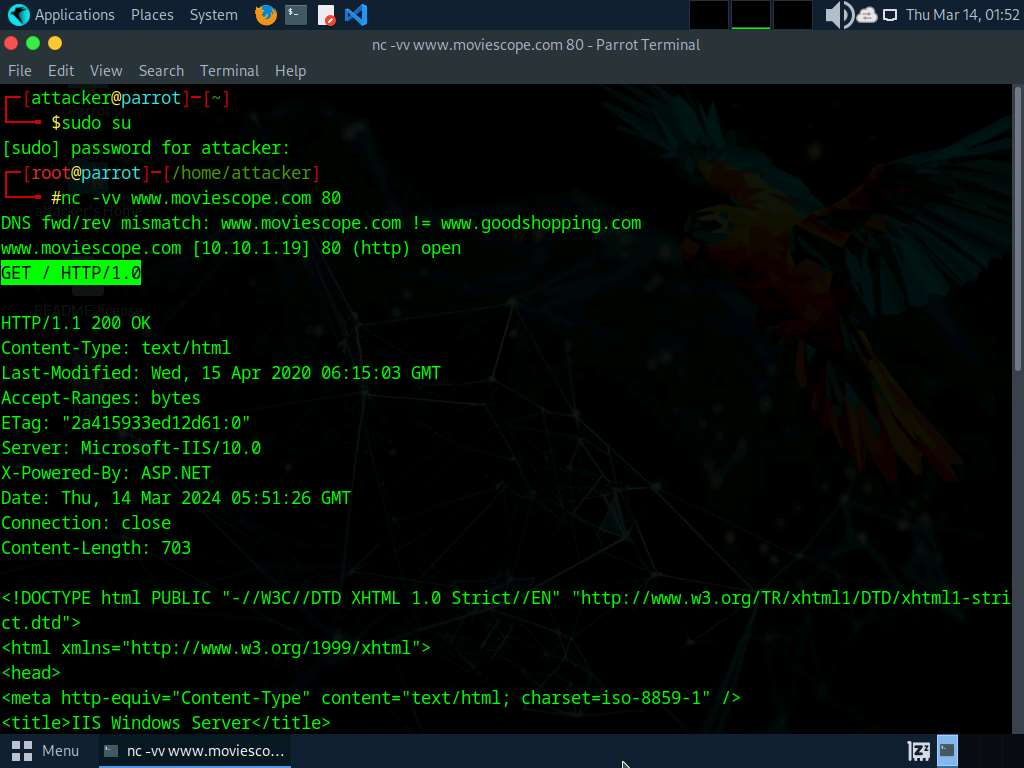

Netcat

Con netcat possiamo utilizzare questo comando:

sudo nc -vv www.moviescope.com 80Ora digita GET / HTTP/1.0 e premi Invio due volte

Telnet

In modo analogo a Netcat digita:

sudo telnet www.moviescope.com 80Ora digita GET / HTTP/1.0 e premi Invio due volte:

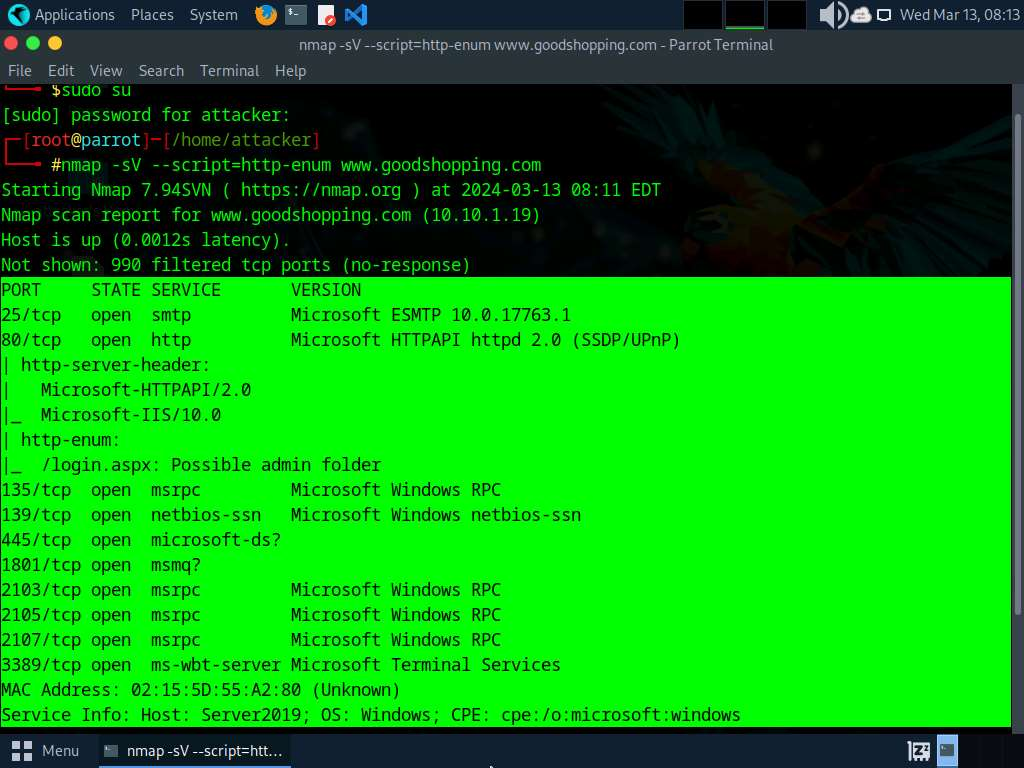

Nmap

Questo script enumera e fornisce i dettagli dell’output, come mostrato nello screenshot.

sudo nmap -sV --script=http-enum <target>

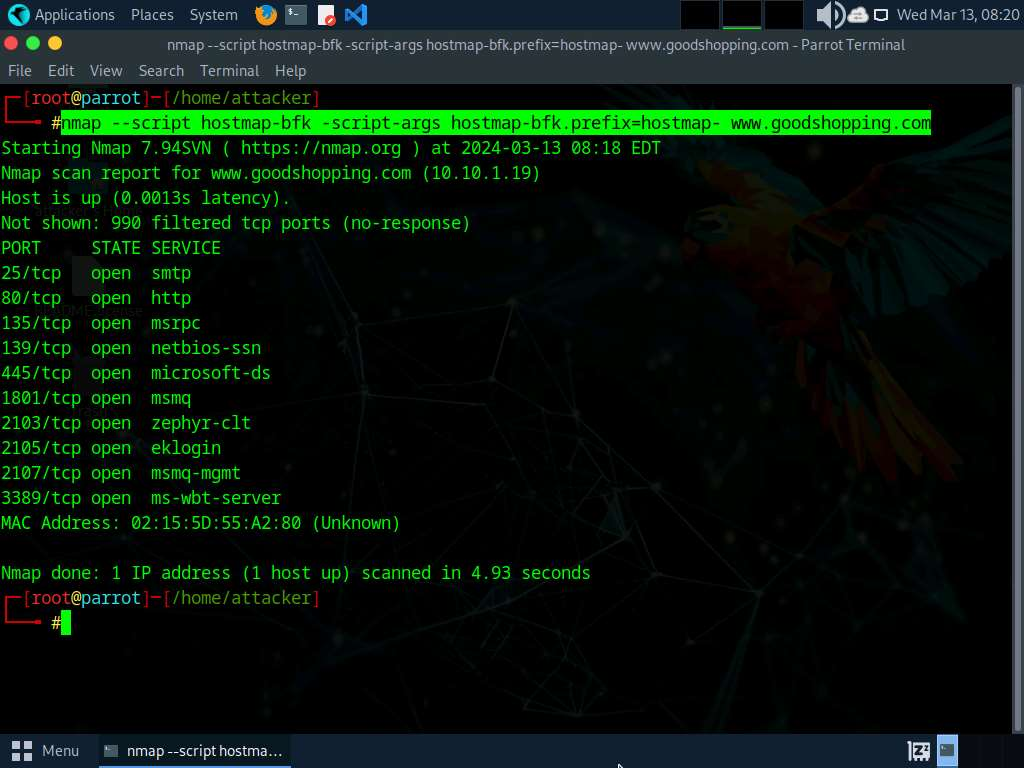

Il passo successivo è scoprire i nomi host che risolvono il dominio di destinazione.

Nella finestra del terminale, esegui:

sudo nmap --script hostmap-bfk -script-args hostmap-bfk.prefix=hostmap- www.goodshopping.com

Esegui una traccia HTTP sul dominio di destinazione. Nella finestra del terminale, esegui:

sudo nmap --script http-trace -d www.goodshopping.comQuesto script rileverà un server vulnerabile che utilizza il metodo TRACE inviando una richiesta HTTP TRACE che mostra se il metodo è abilitato o meno.

Ora, controlla se il Web Application Firewall è configurato sull’host o sul dominio di destinazione. Nella finestra del terminale, esegui:

sudo nmap -p80 --script http-waf-detect www.goodshopping.comQuesto comando eseguirà la scansione dell’host e tenterà di determinare se un server Web è monitorato da un IPS, IDS o WAF ed esaminerà l’host di destinazione con payload dannosi e rileverà le modifiche nel codice di risposta.